Кампания поддельного приложения "Red Alert": уроки клиентского опыта от эксплуатации вредоносного ПО в кризисных ситуациях

Когда паника становится полезной нагрузкой: чему лидеры CX должны научиться из кампании с поддельным приложением "Red Alert"

Представьте себе это.

Ваш телефон вибрирует в 2:17 ночи.

Сообщение утверждает, что это срочное обновление спасательного аварийного приложения.

Вы нажимаете. Вы устанавливаете. И вы доверяете.

Теперь представьте, что ваши клиенты делают то же самое.

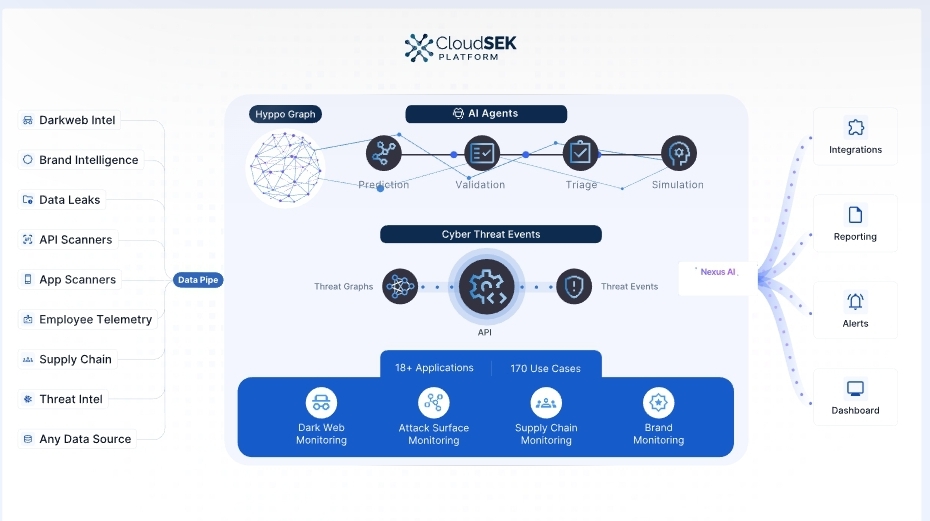

Это реальная история последней угрозы, обнаруженной . Компания выявила вредоносную кампанию для Android, распространяющую поддельную версию аварийного приложения Израиля "Red Alert". Легитимное приложение управляется . Поддельная версия убедительно его имитирует.

Результат? Украденные SMS-данные, списки контактов и точная информация о местоположении. Всё собрано под прикрытием срочности и общественной безопасности.

Для лидеров CX и EX это не просто заголовок о кибербезопасности. Это мастер-класс по разрушению доверия, фрагментации пути клиента и эксплуатации кризисов.

Давайте разберём, что произошло и что это означает для стратегии клиентского опыта.

Что произошло в кампании с поддельным приложением "Red Alert"?

Короче говоря: злоумышленники использовали кризисную срочность для распространения троянизированного приложения Android через SMS верификацию.

Согласно отчёту разведки угроз CloudSEK, злоумышленники распространяли поддельный APK, который имитировал официальное израильское аварийное приложение "Red Alert". Кампания возникла на фоне продолжающегося израильско-иранского конфликта, когда резко возрос публичный спрос на оповещения в реальном времени.

Вредоносное приложение:

- Точно воспроизводило пользовательский интерфейс легитимного приложения

- Запрашивало высокорисковые разрешения при регистрации

- Собирало SMS-данные, контакты и точное местоположение

- Передавало данные на контролируемую злоумышленниками инфраструктуру

Оно даже продолжало предоставлять функциональность в стиле оповещений для поддержания достоверности.

Эта деталь критична.

Вредоносное ПО не просто атаковало. Оно поддерживало иллюзию ценности.

Почему лидеры CX и EX должны обратить на это внимание?

Потому что эта кампания превращает в оружие сами столпы современного клиентского опыта: доверие, срочность и цифровую зависимость.

Современные экосистемы CX опираются на:

- Уведомления в реальном времени

- Взаимодействие на основе SMS

- Путешествия, управляемые приложениями

- Платформы кризисных коммуникаций

Злоумышленники использовали все четыре.

Если ваша организация работает в сфере финтеха, здравоохранения, телекоммуникаций, государственных услуг или розничной торговли, вы используете аналогичные механики взаимодействия. Ваши клиенты обучены быстро реагировать на оповещения.

Разница между вовлечением и эксплуатацией теперь как лезвие бритвы.

Как технически работала атака?

Вредоносное ПО использовало продвинутые техники обхода для преодоления базовых проверок безопасности.

Технический анализ CloudSEK выявил:

- Подделку подписи

- Подделку установщика

- Обфускацию на основе отражения

- Многоэтапную загрузку полезной нагрузки

После активации приложение собирало конфиденциальные данные и отправляло их на конечные точки, такие как api[.]ra-backup[.]com/analytics/submit.php.

В конфликтной среде это имеет последствия за пределами мошенничества.

Данные о местоположении могут картографировать активность укрытий.

Перехват SMS может раскрыть оперативные сообщения.

Списки контактов могут обеспечить целевые фишинговые волны.

Это становится физическим риском безопасности, а не только цифровой компрометацией.

Как заявил Шобхит Мишра, исследователь разведки угроз в CloudSEK:

Это заявление должно глубоко резонировать с лидерами CX.

Что такое эксплуатация кризисов и почему команды CX должны это понимать?

Эксплуатация кризисов — это стратегическое использование страха и срочности для манипулирования цифровым поведением в масштабе.

Современные клиенты живут внутри экосистем уведомлений. В чрезвычайных ситуациях они приостанавливают скептицизм. Они действуют быстро. Они доверяют сигналам авторитета.

Злоумышленники это знают.

Для команд CX кризисные моменты создают три уязвимости:

- Ускорение принятия решений

- Снижение поведения верификации

- Повышенная зависимость от цифровых точек касания

Ваши карты путешествий редко учитывают злонамеренный перехват доверия.

А должны.

Как это связано с фрагментацией путешествия?

Фрагментация путешествия происходит, когда клиенты перемещаются между каналами без последовательной верификации или контекста.

Эта кампания использовала фрагментацию тремя способами:

1. SMS как точка входа

Злоумышленники использовали поддельные SMS-сообщения для стимулирования установки. SMS остаётся одним из самых доверенных каналов в мире.

Однако многие лидеры CX рассматривают SMS как чистый инструмент вовлечения, а не как поверхность безопасности.

2. Путешествия с загруженными приложениями

Вредоносный APK распространялся за пределами официальных магазинов приложений. Многие организации не обучают клиентов рискам загрузки со стороны.

Если ваши клиенты устанавливают обновления из ссылок, у вас есть брешь в уязвимости.

3. Слепота разрешений при регистрации

Поддельное приложение агрессивно запрашивало разрешения. Легитимная версия этого не делала.

Однако большинство пользователей не сравнивают области разрешений. Они нажимают "Разрешить".

Это проблема UX-дизайна и цифровой грамотности.

Какие стратегические паттерны это раскрывает?

Результаты CloudSEK подчёркивают более широкий паттерн: злоумышленники всё больше превращают в оружие реальные кризисы и доверенные институты.

Этот паттерн включает:

- Имитацию платформ общественной безопасности

- Эксплуатацию геополитической напряжённости

- Использование высокообъёмных каналов уведомлений

- Встраивание вредоносного ПО в функционально выглядящие приложения

Это эмоциональная инженерия в масштабе.

Стратегия CX теперь должна включать состязательное мышление.

Какую структуру могут использовать лидеры CX для создания цифровой устойчивости?

Вот практическая структура для согласования безопасности, управляемой опытом.

Модель TRUST-LENS

T – Моделирование угроз внутри путешествий

Картографируйте, где злоумышленники могут имитировать ваш бренд.

R – Управление каналами в реальном времени

Проверяйте потоки SMS, email, push и WhatsApp на риск подделки.

U – Подталкивания к обучению пользователей

Встраивайте микротексты, обучающие безопасному поведению при загрузке.

S – Принудительное распространение только через магазин

Отговаривайте от загрузки со стороны через дизайн приложения и сообщения.

T – Прозрачность во время кризисов

Чётко сообщайте официальные каналы в периоды высокого риска.

L – Минимальные привилегии по умолчанию

Агрессивно ограничивайте разрешения приложений.

E – Интеграция внешней разведки

Сотрудничайте с прогнозными платформами угроз, такими как CloudSEK.

N – Стандарты аутентификации уведомлений

Принимайте криптографическую верификацию и видимые маркеры доверия.

S – Совет по управлению безопасностью-CX

Разрушайте разобщённость между безопасностью, CX, продуктом и коммуникациями.

Эта модель согласует дизайн опыта с проактивной разведкой угроз.

Каких распространённых ловушек команды CX должны избегать?

Ловушка 1: Рассматривать безопасность как проблему IT

Безопасность — это вопрос доверия. Доверие — это вопрос CX.

Ловушка 2: Перегружать пользователей разрешениями

Каждый запрос разрешения разрушает доверие.

Ловушка 3: Игнорировать кризисные сценарии

Кризисные моменты усиливают показатели успеха атак.

Ловушка 4: Отсутствие потоков угроз в реальном времени

Без прогнозной разведки ваша дорожная карта CX отстаёт от злоумышленников.

Ключевые инсайты для лидеров CX и EX

- Срочность — это множитель уязвимости.

- Атаки имитации теперь копируют функциональную ценность.

- Кража данных о местоположении может стать физическим риском.

- Кризисные коммуникации требуют усиленного дизайна.

- Разобщённые команды создают слепые пятна, которые эксплуатируют злоумышленники.

Позиция безопасности теперь определяет восприятие бренда.

Как организациям следует это операционализировать?

Переходите от реактивных оповещений к прогнозному управлению.

CloudSEK позиционирует себя как прогнозную платформу разведки киберугроз. Её облачная SaaS-модель постоянно картографирует цифровые следы и выявляет возникающие пути атак.

Для лидеров CX это означает:

- Интеграцию разведки угроз в аналитику путешествий

- Мониторинг разговоров в даркнете о имитации бренда

- Отслеживание поддельных доменов и вариантов APK

- Проактивную блокировку индикаторов компрометации

Метрики цифрового опыта теперь должны включать индикаторы риска доверия.

FAQ: Что спрашивают лидеры CX

Как команды CX могут рано обнаружить риски имитации?

Сотрудничайте с поставщиками разведки угроз и отслеживайте поддельные домены, варианты APK и тренды SMS-фишинга.

Почему аварийные приложения особенно привлекательны для злоумышленников?

Они создают срочность, снижают скептицизм и оправдывают высокорисковые разрешения.

Должны ли команды CX нести ответственность за обучение клиентов безопасности?

Да. Грамотность в области безопасности улучшает качество опыта и доверие к бренду.

Как мы можем снизить риск загрузки со стороны?

Продвигайте только ссылки на официальные магазины приложений. Добавляйте предупреждения в приложении о неофициальных обновлениях.

Может ли прогнозная разведка улучшить результаты CX?

Да. Она снижает отток, связанный с нарушениями, и сохраняет капитал доверия.

Практические выводы для специалистов CX

- Картографируйте высокорисковые кризисные сценарии в вашей архитектуре путешествий.

- Проверяйте все потоки SMS и push-уведомлений на воздействие подделки.

- Согласуйте лидеров безопасности и CX в ежемесячном форуме управления.

- Встраивайте сообщения о прозрачности разрешений в UX регистрации.

- Агрессивно продвигайте официальные каналы распространения в кризисные периоды.

- Принимайте прогнозный мониторинг разведки угроз для имитации бренда.

- Отслеживайте метрики доверия наряду с NPS и CSAT.

- Создавайте специфичные для кризиса коммуникационные сценарии с проверенными цифровыми подписями.

Кампания с поддельным "Red Alert" — это не просто новость о вредоносном ПО.

Это предупреждение о будущем цифрового доверия.

В мире, где паника становится полезной нагрузкой, лидеры CX должны проектировать не только для удовольствия, но и для защиты.

Потому что когда клиенты кликают в страхе, ваш бренд несёт последствия.

Пост Кампания с поддельным приложением "Red Alert": уроки CX из эксплуатации вредоносного ПО, управляемого кризисом впервые появился на CX Quest.

Вам также может быть интересно

Чистый убыток Trump Media за первый квартал достиг $405,9 млн после списания Bitcoin и Cronos

Лучшие криптопресейлы: почему план LIQUID дать BTC, ETH, SOL единый уровень для работы может сработать