Атака на цепочку поставок Node-ipc нацелена на крипто-разработчиков

По данным SlowMist, 14 мая в реестре npm появились три заражённые версии node-ipc. Злоумышленники захватили неактивный аккаунт мейнтейнера и загрузили код, предназначенный для кражи учётных данных разработчиков, приватных ключей, секретов API бирж и другого — прямо из .env-файлов.

node-ipc — популярный пакет Node.js, который позволяет различным программам взаимодействовать друг с другом на одной машине или иногда через сеть.

SlowMist обнаруживает взлом

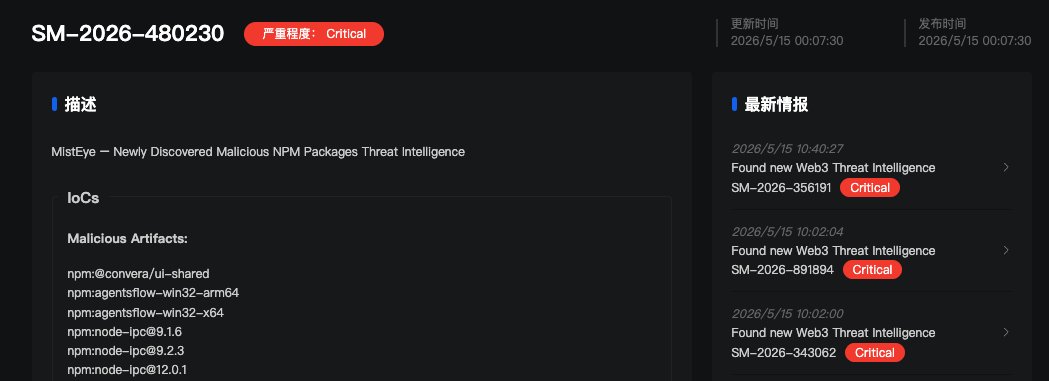

Компания по безопасности блокчейна SlowMist обнаружила взлом с помощью своей системы разведки угроз MistEye.

Версии 9.1.6, 9.2.3 и 12.0.1

MistEye обнаружил три вредоносные версии, включая:

- Версию 9.1.6.

- Версию 9.2.3.

- Версию 12.0.1.

Все указанные версии содержали одинаковую обфусцированную полезную нагрузку объёмом 80 КБ.

Node-ipc обеспечивает межпроцессное взаимодействие в Node.js. По сути, он помогает программам Node.js обмениваться сообщениями. Его еженедельно скачивают более 822 000 человек.

Node-ipc широко используется в крипто-пространстве. Его применяют в инструментах, с помощью которых разработчики создают dApps, в системах автоматического тестирования и развёртывания кода (CI/CD), а также в повседневных инструментах разработчиков.

Каждая заражённая версия содержала один и тот же скрытый вредоносный код. В момент загрузки node-ipc любой программой код запускался автоматически.

Скриншот из MistEye, показывающий вредоносные пакеты node-ipc. Источник: SlowMist via X.

Скриншот из MistEye, показывающий вредоносные пакеты node-ipc. Источник: SlowMist via X.

Исследователи из StepSecurity выяснили, как произошла атака. Оригинальный разработчик node-ipc использовал адрес электронной почты, привязанный к домену atlantis-software[.]net. Однако срок действия домена истёк 10 января 2025 года.

7 мая 2026 года злоумышленник купил тот же домен через Namecheap, что дало ему контроль над старым адресом электронной почты разработчика. После этого он просто нажал «забыл пароль» на npm, сбросил его и получил полный доступ к публикации новых версий node-ipc.

Настоящий разработчик не подозревал о происходящем. Вредоносные версии оставались доступными около двух часов до их удаления.

Стилер ищет более 90 типов учётных данных

Встроенная полезная нагрузка охотится за более чем 90 типами учётных данных разработчиков и облачных сервисов. Токены AWS, секреты Google Cloud и Azure, SSH-ключи, конфигурации Kubernetes, токены GitHub CLI — всё это в списке.

Для крипто-разработчиков вредоносная программа целенаправленно атакует .env-файлы. Как правило, в них хранятся приватные ключи, учётные данные RPC-нодов и секреты API бирж.

Для передачи похищенных данных полезная нагрузка использует DNS-туннелирование. По сути, она скрывает файлы внутри обычных на вид интернет-запросов. Большинство инструментов сетевой безопасности не обнаруживают это.

Специалисты по безопасности рекомендуют любому проекту, выполнявшему npm install или имевшему автоматически обновляемые зависимости в течение этого двухчасового окна, считать себя скомпрометированным.

Немедленные действия согласно рекомендациям SlowMist:

- Проверьте lock-файлы на наличие версий node-ipc 9.1.6, 9.2.3 или 12.0.1.

- Откатитесь до последней известной безопасной версии.

- Смените все учётные данные, которые могли быть скомпрометированы.

Атаки на цепочку поставок npm стали обычным явлением в 2026 году. Крипто-проекты страдают от них сильнее остальных, поскольку украденные данные для входа могут быстро превратиться в украденные деньги.

Самые умные умы в крипто уже читают нашу рассылку. Хотите присоединиться? Вступайте.

Вам также может быть интересно

Как читать график CVD спотового рынка BTC: практическое руководство для трейдеров

Магги Хабермен из NYT предупреждает: Трамп даёт демократам мощные козыри, даже не осознавая этого