لماذا تُعد قابلية التحقق مهمة للأمان: 12 حالة استخدام رئيسية لتطبيقات الحوسبة السحابية

في عام 2025، نشر مؤسس الإيثريوم فيتاليك بوتيرين مقالاً مطولاً بعنوان "أهمية الانفتاح الكامل وقابلية التحقق." وكتب فيه: "التحقق ليس شيئاً محجوزاً لمدققي الختم المطاطي الاحتكاريين الذين قد يتواطأون مع الشركات والحكومات التي تطرح التكنولوجيا - إنه حق وهواية مشجعة اجتماعياً للناس."

لا يمكنني أن أتفق أكثر. مع اندماج التشفير والذكاء الاصطناعي والتمويل، تحتاج كل عملية حرجة إلى أن تكون قابلة للتكرار وآمنة بشكل مُثبت. لا يمكن للأنظمة المحايدة بشكل موثوق أن تعتمد على الثقة. إنها تحتاج إلى تَحَقّق مستقل للتوسع دون تحويل أي مزود إلى نقطة فشل.

لا يزال العديد من المطورين يعتقدون أن ممارسات الأمان القوية وحدها تجعل قابلية التحقق غير ضرورية. لإظهار سبب عدم صحة ذلك، سأشرح ما هي قابلية التحقق ثم أسلط الضوء على اثني عشر تطبيقاً سحابياً أصلياً مفيداً لكل من Web3 وحالات الاستخدام العامة.

ما هي قابلية التحقق؟

في جوهرها، تعني قابلية التحقق أنه يجب أن تكون لدى أي شخص القدرة على إعادة إنتاج ومراجعة والتحقق تشفيرياً من الأنظمة عالية الثقة، وصولاً إلى تنفيذ الأسطر الدقيقة من الكود.

تتطلب قابلية التحقق الحقيقية المصادقة الخارجية، حيث يمكن لأطراف ثالثة التحقق بشكل مستقل من سلامة أحمال العمل، من النواة إلى التبعيات.

يمكن للمطورين إنتاج ضمانات أمان قوية وقابلة للتحقق من خلال: \n

- بيئات التنفيذ الموثوقة (TEEs): مناطق معزولة بالأجهزة تحمي الكود والبيانات الخاصة بك من الوصول الخارجي.

- قابلية التكرار الشاملة: ضمان تشغيل الكود الخاص بك بشكل حتمي، مما يجعله قابلاً للمراجعة وقابلاً للتنبؤ.

- المصادقة عن بُعد: السماح للمستخدمين بالتحقق من الكود والبيئة الدقيقة التي تنفذ عملياتهم الحساسة.

12 حالة استخدام لقابلية التحقق \n

في عام 2026 وما بعده، نأمل أن نرى المزيد من التطبيقات السحابية الأصلية التي تدير العمليات الحرجة مثل معالجة المعاملات وسير عمل الامتثال وإدارة الحالة الحساسة في بيئة قابلة للتحقق بالكامل وآمنة بشكل مُثبت. بالنسبة للمطورين الذين يفكرون في حالات الاستخدام وفوائد قابلية التحقق، يتضمن الجدول أدناه مجموعة من الأمثلة على أحمال العمل الحساسة التي يمكن أن تستفيد من الانتقال إلى البيئات القابلة للتحقق: \n

| البرمجيات الحرجة | مزايا قابلية التحقق | |----|----| | استنتاج الذكاء الاصطناعي | منع ذكاء اصطناعي "ساحر أوز" من خلال إثبات أن المخرجات تأتي من النموذج الفعلي. | | تجريد السلسلة | تأكيد أن الموقعين المشاركين جديرون بالثقة للمحافظ عبر السلاسل وأقفال الموارد (على سبيل المثال OneBalance). | | إنشاء المعاملات | التأكد من أن المستخدمين يعرفون أن المعاملة غير الموقعة المنشأة شرعية. | | تحليل المعاملات | توفير بيانات وصفية دقيقة حول تأثيرات المعاملة. هذا أمر بالغ الأهمية لتجربة المستخدم الموثوقة للمحفظة. | | أوراكل (جلب البيانات) | الاستفادة من البيانات الخارجية دون تكلفة اللامركزية الكاملة، على السلسلة أو خارج السلسلة. استبدال الحوافز الاقتصادية بقابلية التحقق. | | عقد البلوكشين | السماح بعمليات البحث عن الرصيد الخاص، والتحقق من تضمين mempool، والمزيد. | | مسلسلات L2 للبلوكشين | إثبات السلوك الصحيح والقضاء على الحاجة إلى فترات التحدي والحوافز الاقتصادية المحيطة بها. | | التحقق من الهوية | إثبات عدم تسريب أي هوية كجزء من عملية التحقق. | | عقد VPN | ضمان الخصوصية من خلال إثبات أن حركة المرور المعاد توجيهها لا يتم تسجيلها في أي مكان. | | البورصات | ضمان عدم وجود سلوك خبيث (التقدم في الطابور)، وإنشاء دفاتر طلبات قابلة للتحقق. | | جسور بيانات Web2 | إثبات حالة Web2 (رصيد البورصة، درجات الائتمان، عدد متابعي X) في Web3. | | معالجة معلومات التعريف الشخصية | إثبات أن المعالجة لا تسرب أو تسيء استخدام معلومات التعريف الشخصية (PII). |

مع تسارع اعتمادنا على الأنظمة الرقمية، يصبح خطر عدم البناء من أجل قابلية التحقق أصعب في التجاهل. كل عام، يتم توسط المزيد من خياراتنا (المعاملات المالية، القرارات الطبية، فحوصات الهوية، الإجابات الناتجة عن الذكاء الاصطناعي) بواسطة برامج لا يمكننا رؤيتها ولا يمكننا مراجعتها. في عالم يتم فيه تقديم الحقيقة بشكل متزايد من خلال واجهات برمجة التطبيقات، تصبح البنية التحتية غير القابلة للتحقق هدفاً جذاباً: مكان تختبئ فيه الأخطاء، ويزدهر المهاجمون، وتنهار الثقة دفعة واحدة.

حذر منشور فيتاليك من أن الأنظمة الغامضة لا تخلق مخاطر تقنية فحسب؛ بل تآكل الثقة الاجتماعية. عندما لا يكون لدى المستخدمين طريقة مستقلة لتأكيد كيفية التعامل مع بياناتهم أو معاملاتهم أو مخرجات الذكاء الاصطناعي الخاصة بهم، فإنهم مجبرون على الاعتماد على السمعة والتسويق بدلاً من الحقائق. قد يستمر هذا النموذج لفترة من الوقت، لكنه ينهار في اللحظة التي يفشل فيها مزود رئيسي، أو الأسوأ من ذلك، يتم اختراقه. قابلية التحقق ليست مثالية. إنها نقطة التفتيش الدائمة الوحيدة المتبقية لدينا.

المستقبل ملك للأنظمة التي يمكنها إثبات سلامتها، وليس مجرد ادعائها. المطورون الذين يعتمدون التنفيذ القابل للتحقق الآن سيحددون الجيل القادم من البنية التحتية الموثوقة للإنترنت. أولئك الذين لا يفعلون ذلك سيجدون أن تطبيقاتهم غير ملائمة بشكل متزايد لعالم يتوقع أخيراً إثباتات.

\n

\

قد يعجبك أيضاً

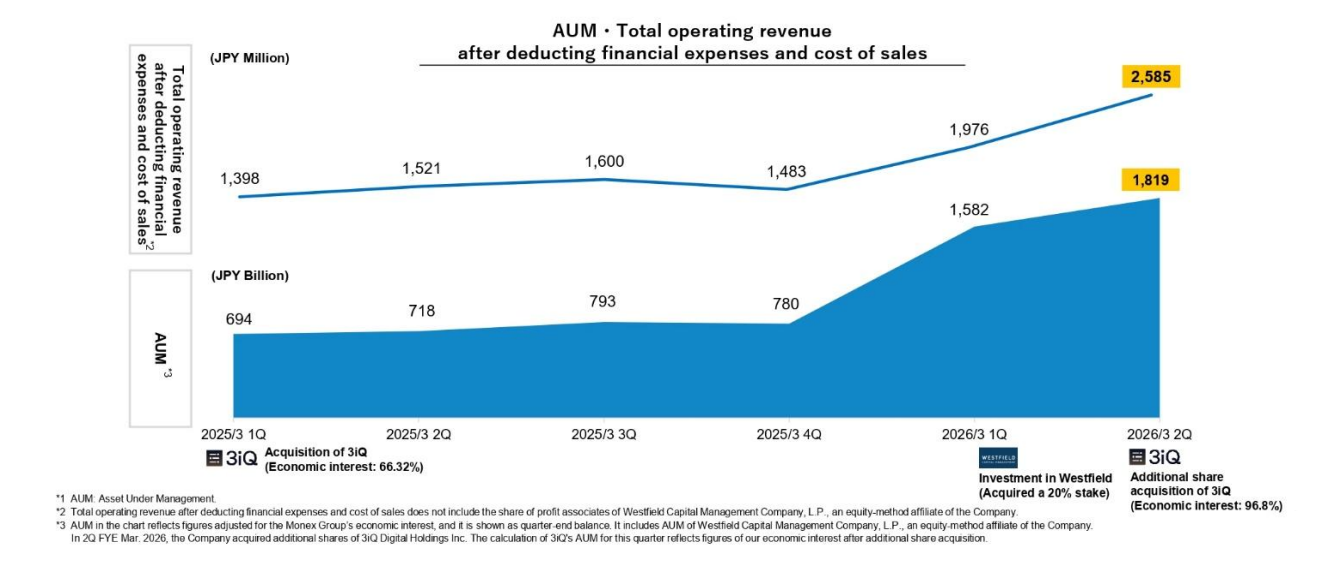

إحصائيات مجموعة Monex 2026: الميزة المالية

نتائج Nedbank 2025: مبيعات Avo Auto تتجاوز R1bn، HEPS يرتفع 3%

![لماذا يرتفع سوق التشفير اليوم [مباشر] تحديثات في 3 مارس 2026](https://image.coinpedia.org/wp-content/uploads/2025/03/17174037/Why-Crypto-Market-Is-Going-Up-Today-Top-Factors-Driving-Prices-Higher-1024x536.webp)