แคมเปญแอป "Red Alert" ปลอม: บทเรียน CX จากการหาประโยชน์จากมัลแวร์ในช่วงวิกฤต

เมื่อความตื่นตระหนกกลายเป็นเพย์โหลด: สิ่งที่ผู้นำ CX ต้องเรียนรู้จากแคมเปญแอป "Red Alert" ปลอม

ลองจินตนาการดู

โทรศัพท์ของคุณสั่นเวลา 2:17 น.

ข้อความอ้างว่าเป็นการอัปเดตเร่งด่วนสำหรับแอปฉุกเฉินที่ช่วยชีวิต

คุณคลิก คุณติดตั้ง และคุณเชื่อใจ

ตอนนี้ลองจินตนาการว่าลูกค้าของคุณทำเช่นเดียวกัน

นี่คือเรื่องจริงเบื้องหลังภัยคุกคามล่าสุดที่ถูกค้นพบโดย บริษัทได้ระบุแคมเปญ Android ที่เป็นอันตรายซึ่งแพร่กระจายเวอร์ชันปลอมของแอปฉุกเฉิน "Red Alert" ของอิสราเอล แอปที่ถูกต้องตามกฎหมายดำเนินการโดย เวอร์ชันปลอมปลอมแปลงได้อย่างน่าเชื่อ

ผลลัพธ์? ข้อมูล SMS ที่ถูกขукраด รายชื่อผู้ติดต่อ และข้อมูลตำแหน่งที่แม่นยำ ทั้งหมดถูกเก็บเกี่ยวภายใต้การปกปิดของความเร่งด่วนและความปลอดภัยสาธารณะ

สำหรับผู้นำ CX และ EX นี่ไม่ใช่แค่พาดหวัความปลอดภัยทางไซเบอร์ มันคือบทเรียนชั้นเชิงในการล่มสลายของความไว้วางใจ การกระจายตัวของเส้นทาง และการใช้ประโยชน์จากวิกฤต

มาวิเคราะห์สิ่งที่เกิดขึ้นและความหมายต่อกลยุทธ์ประสบการณ์ลูกค้า

เกิดอะไรขึ้นในแคมเปญแอป "Red Alert" ปลอม?

โดยสรุป: ผู้โจมตีใช้ประโยชน์จากความเร่งด่วนที่เกิดจากวิกฤตเพื่อแจกจ่ายแอป Android ที่มีโทรจันผ่าน SMS spoofing

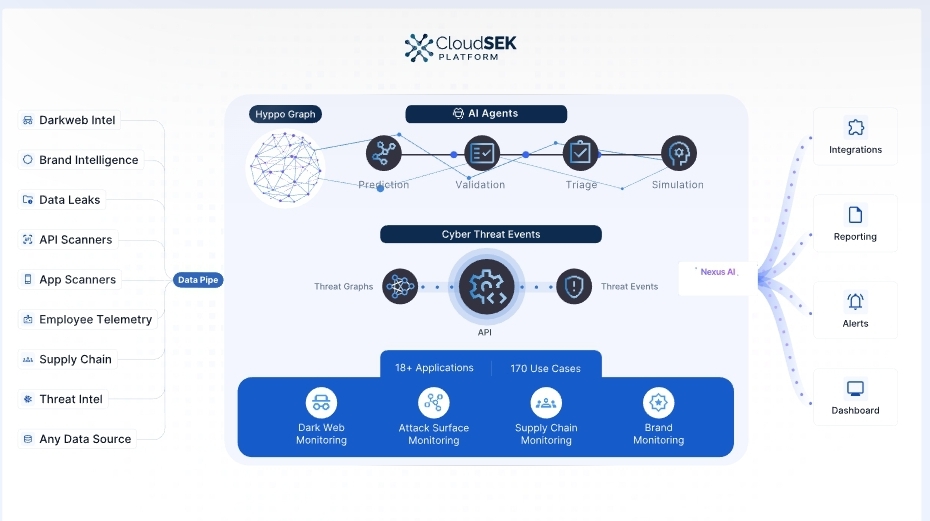

ตามรายงานข่าวกรองภัยคุกคามของ CloudSEK ผู้โจมตีแจกจ่าย APK ปลอมที่เลียนแบบแอปเตือนภัยฉุกเฉิน "Red Alert" อย่างเป็นทางการของอิสราเอล แคมเปญเกิดขึ้นท่ามกลางความขัดแย้งอิสราเอล-อิหร่านที่กำลังดำเนินอยู่ เมื่อความต้องการของสาธารณชนสำหรับการแจ้งเตือนแบบเรียลไทม์พุ่งสูงขึ้น

แอปที่เป็นอันตราย:

- จำลองส่วนติดต่อผู้ใช้ของแอปที่ถูกต้องตามกฎหมายอย่างใกล้ชิด

- ขอสิทธิ์เสี่ยงสูงระหว่างการเริ่มใช้งาน

- เก็บเกี่ยวข้อมูล SMS ผู้ติดต่อ และตำแหน่งที่แม่นยำ

- ส่งข้อมูลออกไปยังโครงสร้างพื้นฐานที่ผู้โจมตีควบคุม

มันยังคงส่งมอบฟังก์ชันการแจ้งเตือนเพื่อรักษาความน่าเชื่อถืออีกด้วย

รายละเอียดนั้นสำคัญมาก

มัลแวร์ไม่ได้แค่โจมตี มันรักษาภาพลวงตาของคุณค่า

ทำไมผู้นำ CX และ EX ควรใส่ใจ?

เพราะแคมเปญนี้ทำให้เสาหลักของประสบการณ์ลูกค้าสมัยใหม่กลายเป็นอาวุธ: ความไว้วางใจ ความเร่งด่วน และการพึ่งพาดิจิทัล

ระบบนิเวศ CX ในปัจจุบันพึ่งพา:

- การแจ้งเตือนแบบเรียลไทม์

- การมีส่วนร่วมผ่าน SMS

- เส้นทางที่ขับเคลื่อนด้วยแอป

- แพลตฟอร์มการสื่อสารในภาวะวิกฤต

ผู้โจมตีใช้ประโยชน์จากทั้งสี่อย่าง

หากองค์กรของคุณดำเนินงานในฟินเทค สุขภาพ โทรคมนาคม บริการสาธารณะ หรือค้าปลีก คุณใช้กลไกการมีส่วนร่วมที่คล้ายกัน ลูกค้าของคุณได้รับการฝึกให้ตอบสนองอย่างรวดเร็วต่อการแจ้งเตือน

ความแตกต่างระหว่างการมีส่วนร่วมและการใช้ประโยชน์บางบางมากในตอนนี้

การโจมตีทำงานอย่างไรในเชิงเทคนิค?

มัลแวร์ใช้เทคนิคการหลบหลีกขั้นสูงเพื่อข้ามการตรวจสอบความปลอดภัยพื้นฐาน

การวิเคราะห์ทางเทคนิคของ CloudSEK ระบุ:

- การปลอมลายเซ็น

- การปลอมตัวติดตั้ง

- การทำให้คลุมเครือแบบสะท้อน

- การโหลดเพย์โหลดหลายขั้นตอน

เมื่อทำงาน แอปจะเก็บเกี่ยวข้อมูลที่ละเอียดอ่อนและส่งไปยังจุดปลายทางเช่น api[.]ra-backup[.]com/analytics/submit.php

ในสภาพแวดล้อมที่มีความขัดแย้ง นี่มีผลกระทบเกินกว่าการฉ้อโกง

ข้อมูลตำแหน่งสามารถทำแผนที่กิจกรรมที่พักพิง

การดักจับ SMS สามารถเปิดเผยข้อความปฏิบัติการ

รายชื่อผู้ติดต่อสามารถเปิดใช้งานคลื่นฟิชชิ่งที่เป็นเป้าหมาย

นี่กลายเป็นความเสี่ยงด้านความปลอดภัยทางกายภาพ ไม่ใช่แค่การประนีประนอมดิจิทัล

ดังที่ Shobhit Mishra นักวิจัยข่าวกรองภัยคุกคามที่ CloudSEK กล่าวว่า:

คำกล่าวนั้นควรสะท้อนอย่างลึกซึ้งกับผู้นำ CX

การใช้ประโยชน์จากวิกฤตคืออะไรและทำไมทีม CX ต้องเข้าใจมัน?

การใช้ประโยชน์จากวิกฤตคือการใช้ความกลัวและความเร่งด่วนอย่างมีกลยุทธ์เพื่อควบคุมพฤติกรรมดิจิทัลในระดับใหญ่

ลูกค้าสมัยใหม่อาศัยอยู่ในระบบนิเวศการแจ้งเตือน ในภาวะฉุกเฉิน พวกเขาระงับความสงสัย พวกเขาทำอย่างรวดเร็ว พวกเขาเชื่อใจสัญญาณอำนาจ

ผู้โจมตีรู้เรื่องนี้

สำหรับทีม CX ช่วงเวลาวิกฤตสร้างช่องโหว่สามประการ:

- การเร่งการตัดสินใจ

- การลดพฤติกรรมการตรวจสอบ

- การพึ่งพาจุดสัมผัสดิจิทัลที่สูงขึ้น

แผนที่เส้นทางของคุณแทบไม่คำนึงถึงการสกัดกั้นความไว้วางใจที่เป็นอันตราย

ควรจะคำนึงถึง

นี่เชื่อมโยงกับการกระจายตัวของเส้นทางอย่างไร?

การกระจายตัวของเส้นทางเกิดขึ้นเมื่อลูกค้าเคลื่อนย้ายผ่านช่องทางโดยไม่มีการตรวจสอบหรือบริบทที่สม่ำเสมอ

แคมเปญนี้ใช้ประโยชน์จากการกระจายตัวสามวิธี:

1. SMS เป็นจุดเข้า

ผู้โจมตีใช้ข้อความ SMS ปลอมเพื่อผลักดันการติดตั้ง SMS ยังคงเป็นหนึ่งในช่องทางที่น่าเชื่อถือที่สุดทั่วโลก

แต่ผู้นำ CX หลายคนปฏิบัติต่อ SMS เป็นเครื่องมือการมีส่วนร่วมล้วนๆ ไม่ใช่พื้นผิวความปลอดภัย

2. เส้นทางแอปที่โหลดข้างเคียง

APK ที่เป็นอันตรายถูกแจกจ่ายนอกร้านค้าแอปอย่างเป็นทางการ องค์กรหลายแห่งไม่ให้ความรู้แก่ลูกค้าเกี่ยวกับความเสี่ยงจากการโหลดข้างเคียง

หากลูกค้าของคุณติดตั้งอัปเดตจากลิงก์ คุณมีช่องว่างความเสี่ยง

3. ความตาบอดต่อสิทธิ์เริ่มใช้งาน

แอปปลอมขอสิทธิ์อย่างก้าวร้าว เวอร์ชันที่ถูกต้องตามกฎหมายไม่ได้ทำ

แต่ผู้ใช้ส่วนใหญ่ไม่เปรียบเทียบขอบเขตสิทธิ์ พวกเขาคลิก "อนุญาต"

นั่นคือความท้าทายการออกแบบ UX และการรู้หนังสือดิจิทัล

นี่เปิดเผยรูปแบบเชิงกลยุทธ์อะไร?

การค้นพบของ CloudSEK เน้นย้ำรูปแบบที่กว้างขึ้น: ผู้โจมตีทำให้วิกฤตในโลกแห่งความเป็นจริงและสถาบันที่เชื่อถือได้กลายเป็นอาวุธมากขึ้น

รูปแบบนี้รวมถึง:

- การปลอมตัวแพลตฟอร์มความปลอดภัยสาธารณะ

- การใช้ประโยชน์จากความตึงเครียดทางภูมิรัฐศาสตร์

- การใช้ประโยชน์จากช่องทางการแจ้งเตือนปริมาณสูง

- การฝังมัลแวร์ภายในแอปที่ดูมีหน้าที่การทำงาน

นี่คือวิศวกรรมอารมณ์ในระดับใหญ่

กลยุทธ์ CX ต้องรวมการคิดแบบปรปักษ์ในตอนนี้

กรอบงานใดที่ผู้นำ CX สามารถใช้เพื่อสร้างความยืดหยุ่นดิจิทัล?

นี่คือกรอบงานที่ปฏิบัติได้สำหรับการจัดตำแหน่งความปลอดภัยที่ขับเคลื่อนด้วยประสบการณ์

โมเดล TRUST-LENS

T – การสร้างแบบจำลองภัยคุกคามภายในเส้นทาง

ทำแผนที่ว่าผู้โจมตีสามารถปลอมแปลงแบรนด์ของคุณได้ที่ไหน

R – การกำกับดูแลช่องทางแบบเรียลไทม์

ตรวจสอบการไหล SMS อีเมล พุช และ WhatsApp สำหรับความเสี่ยงจากการปลอมแปลง

U – การผลักดันการศึกษาผู้ใช้

ฝังข้อความสั้นที่สอนพฤติกรรมการดาวน์โหลดที่ปลอดภัย

S – การบังคับใช้การแจกจ่ายจากร้านค้าเท่านั้น

ห้ามปรามการโหลดข้างเคียงผ่านการออกแบบแอปและข้อความ

T – ความโปร่งใสระหว่างวิกฤต

สื่อสารช่องทางอย่างเป็นทางการอย่างชัดเจนในช่วงเวลาเสี่ยงสูง

L – สิทธิ์น้อยที่สุดโดยค่าเริ่มต้น

จำกัดสิทธิ์แอปอย่างก้าวร้าว

E – การบูรณาการข่าวกรองภายนอก

ร่วมมือกับแพลตฟอร์มภัยคุกคามเชิงคาดการณ์เช่น CloudSEK

N – มาตรฐานการรับรองการแจ้งเตือน

นำการตรวจสอบการเข้ารหัสลับและเครื่องหมายความไว้วางใจที่มองเห็นได้มาใช้

S – คณะกรรมการกำกับดูแล Security-CX

ทำลายไซโลระหว่างความปลอดภัย CX ผลิตภัณฑ์ และการสื่อสาร

โมเดลนี้จัดตำแหน่งการออกแบบประสบการณ์กับข่าวกรองภัยคุกคามเชิงรุก

ข้อผิดพลาดทั่วไปที่ทีม CX ต้องหลีกเลี่ยงคืออะไร?

ข้อผิดพลาด 1: ปฏิบัติต่อความปลอดภัยเป็นปัญหาของ IT

ความปลอดภัยเป็นปัญหาความไว้วางใจ ความไว้วางใจเป็นปัญหา CX

ข้อผิดพลาด 2: การโอเวอร์โหลดผู้ใช้ด้วยสิทธิ์

คำขอสิทธิ์ทุกครั้งกัดเซาะความน่าเชื่อถือ

ข้อผิดพลาด 3: การเพิกเฉยต่อคู่มือวิกฤต

ช่วงเวลาวิกฤตขยายอัตราความสำเร็จของการโจมตี

ข้อผิดพลาด 4: ไม่มีฟีดภัยคุกคามแบบเรียลไทม์

หากไม่มีข่าวกรองเชิงคาดการณ์ แผนงาน CX ของคุณล้าหลังผู้โจมตี

ข้อมูลเชิงลึกสำคัญสำหรับผู้นำ CX และ EX

- ความเร่งด่วนเป็นตัวคูณช่องโหว่

- การโจมตีแบบปลอมตัวเลียนแบบคุณค่าที่ทำงานได้ในตอนนี้

- การขโมยข้อมูลตำแหน่งสามารถกลายเป็นความเสี่ยงทางกายภาพ

- การสื่อสารในภาวะวิกฤตต้องการการออกแบบที่แข็งแกร่ง

- ทีมที่แยกกันสร้างจุดบอดที่ผู้โจมตีใช้ประโยชน์

ท่าทางความปลอดภัยกำหนดการรับรู้แบรนด์ในตอนนี้

องค์กรควรดำเนินการสิ่งนี้อย่างไร?

เคลื่อนจากการแจ้งเตือนที่ตอบสนองไปสู่การกำกับดูแลเชิงคาดการณ์

CloudSEK วางตำแหน่งตัวเองเป็นแพลตฟอร์มข่าวกรองภัยคุกคามไซเบอร์เชิงคาดการณ์ โมเดล SaaS บนคลาวด์ดั้งเดิมของมันทำแผนที่รอยเท้าดิจิทัลอย่างต่อเนื่องและระบุเส้นทางการโจมตีที่กำลังเกิดขึ้น

สำหรับผู้นำ CX นี่หมายถึง:

- การบูรณาการข่าวกรองภัยคุกคามเข้ากับการวิเคราะห์เส้นทาง

- การติดตามการสนทนาในดาร์กเว็บเกี่ยวกับการปลอมแปลงแบรนด์

- การติดตามโดเมนปลอมและ APK ที่แตกต่าง

- การบล็อกตัวบ่งชี้การประนีประนอมเชิงรุก

เมตริกประสบการณ์ดิจิทัลต้องรวมตัวบ่งชี้ความเสี่ยงด้านความไว้วางใจในตอนนี้

FAQ: สิ่งที่ผู้นำ CX กำลังถาม

ทีม CX สามารถตรวจจับความเสี่ยงจากการปลอมแปลงได้เร็วได้อย่างไร?

ร่วมมือกับผู้ให้บริการข่าวกรองภัยคุกคามและติดตามโดเมนปลอม APK ที่แตกต่าง และแนวโน้มฟิชชิ่ง SMS

ทำไมแอปฉุกเฉินจึงน่าดึงดูดใจต่อผู้โจมตีโดยเฉพาะ?

พวกเขาสร้างความเร่งด่วน ลดความสงสัย และให้เหตุผลกับสิทธิ์เสี่ยงสูง

ทีม CX ควรเป็นเจ้าของการศึกษาความปลอดภัยของลูกค้าหรือไม่?

ใช่ การรู้หนังสือด้านความปลอดภัยปรับปรุงคุณภาพประสบการณ์และความไว้วางใจในแบรนด์

เราลดความเสี่ยงจากการโหลดข้างเคียงได้อย่างไร?

ส่งเสริมลิงก์ร้านค้าแอปอย่างเป็นทางการเท่านั้น เพิ่มคำเตือนในแอปเกี่ยวกับการอัปเดตที่ไม่เป็นทางการ

ข่าวกรองเชิงคาดการณ์สามารถปรับปรุงผลลัพธ์ CX ได้หรือไม่?

ใช่ มันลดการเลิกจ้างที่เกี่ยวข้องกับการละเมิดและรักษาส่วนของส่วนแบ่งความไว้วางใจ

สิ่งที่ดำเนินการได้สำหรับผู้เชี่ยวชาญ CX

- ทำแผนที่สถานการณ์วิกฤตที่มีความเสี่ยงสูงในสถาปัตยกรรมเส้นทางของคุณ

- ตรวจสอบการไหล SMS และการแจ้งเตือนพุชทั้งหมดสำหรับการเปิดเผยต่อการปลอมแปลง

- จัดตำแหน่งผู้นำด้านความปลอดภัยและ CXในฟอรัมการกำกับดูแลรายเดือน

- ฝังข้อความความโปร่งใสของสิทธิ์ใน UX เริ่มใช้งาน

- ส่งเสริมช่องทางการแจกจ่ายอย่างเป็นทางการอย่างก้าวร้าวในช่วงเวลาวิกฤต

- นำการติดตามข่าวกรองภัยคุกคามเชิงคาดการณ์มาใช้สำหรับการปลอมแปลงแบรนด์

- ติดตามเมตริกความไว้วางใจควบคู่ไปกับ NPS และ CSAT

- สร้างคู่มือการสื่อสารเฉพาะวิกฤตด้วยลายเซ็นดิจิทัลที่ตรวจสอบแล้ว

แคมเปญ "Red Alert" ปลอมไม่ใช่แค่ข่าวมัลแวร์

มันเป็นคำเตือนเกี่ยวกับอนาคตของความไว้วางใจดิจิทัล

ในโลกที่ความตื่นตระหนกกลายเป็นเพย์โหลด ผู้นำ CX ต้องออกแบบไม่เพียงเพื่อความพึงพอใจ แต่เพื่อการป้องกัน

เพราะเมื่อลูกค้าคลิกด้วยความกลัว แบรนด์ของคุณแบกรับผลที่ตามมา

โพสต์ แคมเปญแอป "Red Alert" ปลอม: บทเรียน CX จากการใช้ประโยชน์มัลแวร์ที่ขับเคลื่อนด้วยวิกฤต ปรากฏครั้งแรกบน CX Quest

คุณอาจชอบเช่นกัน

อีลอน มัสก์ กล่าวว่าการพบปะกับสี จิ้นผิง นั้น "ยอดเยี่ยมมาก"

Bitcoin มูลค่า 853 ล้านดอลลาร์ถูกเทขายบน Binance หลังตัวเลขเงินเฟ้อหนึ่งตัวเปลี่ยนทุกอย่าง