کمپین اپلیکیشن جعلی "Red Alert": درسهای تجربه مشتری از بهرهبرداری بدافزار مبتنی بر بحران

وقتی وحشت به یک بارگذاری بدافزار تبدیل میشود: آنچه رهبران CX باید از کمپین اپلیکیشن جعلی "هشدار قرمز" یاد بگیرند

این را تصور کنید.

گوشی شما در ساعت 02:17 صبح زنگ میزند.

پیامی ادعا میکند که یک بهروزرسانی فوری برای یک اپلیکیشن اضطراری نجاتدهنده است.

شما کلیک میکنید. نصب میکنید. به علاوه، اعتماد میکنید.

حالا تصور کنید مشتریان شما همین کار را انجام دهند.

این داستان واقعی پشت آخرین تهدید کشف شده توسط . شرکت یک کمپین مخرب اندروید را شناسایی کرده است که نسخه جعلی اپلیکیشن اضطراری "هشدار قرمز" اسرائیل را پخش میکند. اپلیکیشن قانونی توسط اداره میشود. نسخه جعلی آن را به طور قانعکنندهای جعل هویت میکند.

نتیجه؟ دادههای پیامکی دزدیده شده، لیست مخاطبین و اطلاعات مکان دقیق. همه تحت پوشش فوریت و امنیت عمومی برداشت شدهاند.

برای رهبران CX و EX، این فقط یک تیتر امنیت سایبری نیست. این یک کلاس مهارتی در شکست اعتماد، تکهتکه شدن سفر و بهرهبرداری از بحران است.

بیایید آنچه اتفاق افتاده و معنای آن برای استراتژی تجربه ی کاربر را بررسی کنیم.

چه اتفاقی در کمپین اپلیکیشن جعلی "هشدار قرمز" افتاد؟

به طور خلاصه: مهاجمان از فوریت ناشی از بحران برای توزیع یک اپلیکیشن اندروید تروجانشده از طریق جعل پیامک استفاده کردند.

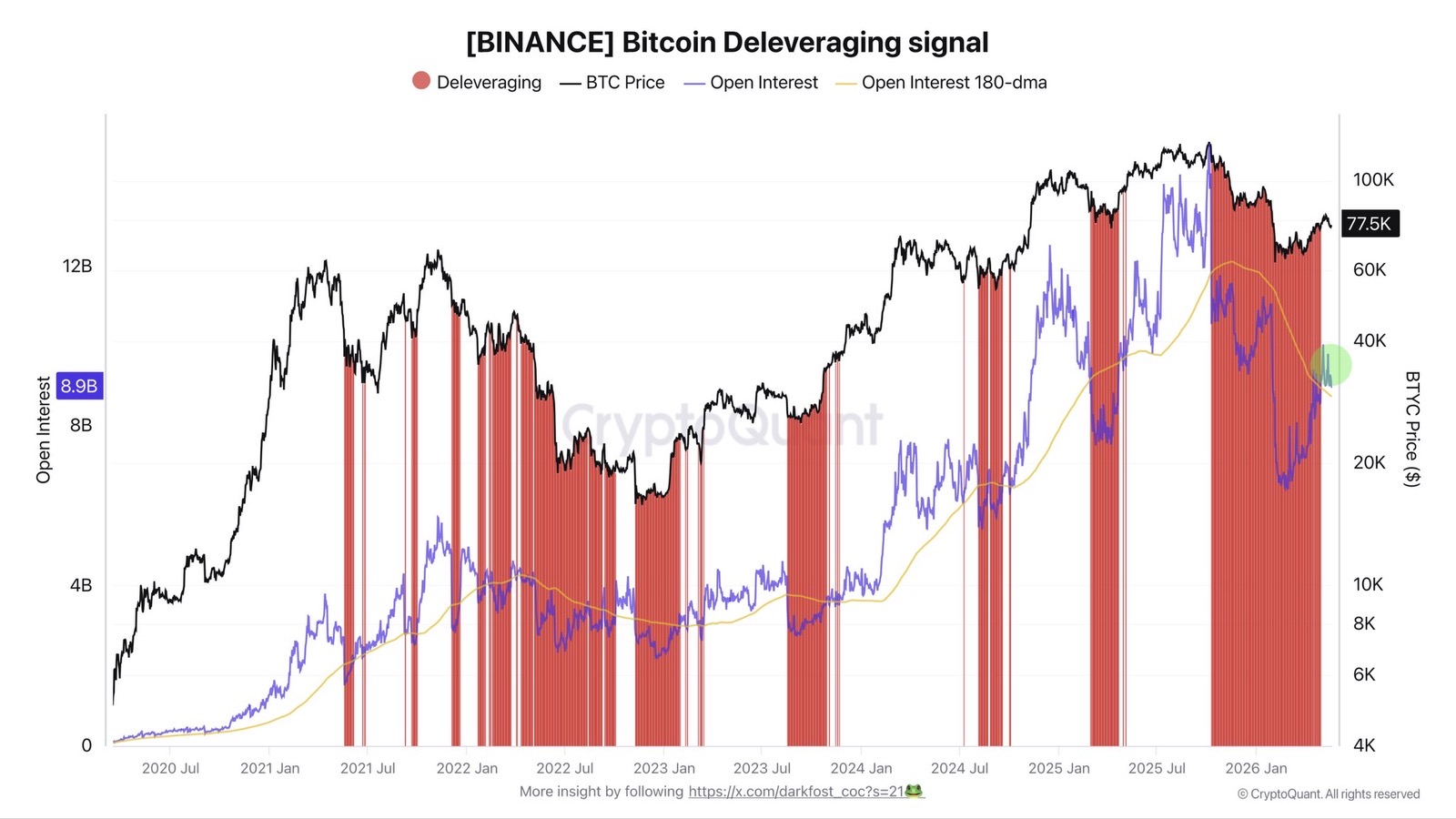

طبق گزارش هوش تهدید CloudSEK، مهاجمان یک APK جعلی را توزیع کردند که اپلیکیشن رسمی هشدار اضطراری "هشدار قرمز" اسرائیل را تقلید میکرد. این کمپین در میانه درگیری مداوم اسرائیل و ایران ظاهر شد، زمانی که تقاضای عمومی برای هشدارهای در زمان واقعی افزایش یافت.

اپلیکیشن مخرب:

- رابط کاربری اپلیکیشن قانونی را به دقت تکرار کرد

- مجوزهای پرخطر را در طول فرآیند ورود درخواست کرد

- دادههای پیامکی، مخاطبین و مکان دقیق را برداشت کرد

- دادهها را به زیرساخت تحت کنترل مهاجم انتقال داد

حتی به ارائه عملکرد به سبک هشدار ادامه داد تا اعتبار خود را حفظ کند.

آن جزئیات حیاتی است.

بدافزار فقط حمله نکرد. توهم ارزش را حفظ کرد.

چرا رهبران CX و EX باید اهمیت دهند؟

زیرا این کمپین پایههای اصلی تجربه مشتری مدرن را به سلاح تبدیل میکند: اعتماد، فوریت و وابستگی دیجیتال.

اکوسیستم های CX امروزی به این موارد متکی هستند:

- اعلانهای در زمان واقعی

- تعامل مبتنی بر پیامک

- سفرهای هدایتشده توسط اپلیکیشن

- پلتفرمهای ارتباطات بحران

مهاجمان از هر چهار مورد سوء استفاده کردند.

اگر سازمان شما در فینتک، مراقبتهای بهداشتی، مخابرات، خدمات عمومی یا خردهفروشی فعالیت میکند، از مکانیزمهای تعاملی مشابهی استفاده میکنید. مشتریان شما آموزش دیدهاند که سریع به هشدارها پاسخ دهند.

تفاوت بین تعامل و بهرهبرداری اکنون بسیار کم است.

حمله از نظر فنی چگونه کار کرد؟

بدافزار از تکنیکهای پیشرفته اجتناب برای دور زدن بررسیهای امنیتی اولیه استفاده کرد.

تحلیل فنی CloudSEK موارد زیر را شناسایی کرد:

- جعل امضا

- جعل نصبکننده

- مبهمسازی مبتنی بر بازتاب

- بارگذاری چند مرحلهای بارگذاری

پس از فعال شدن، اپلیکیشن دادههای حساس را برداشت و به نقاط پایانی مانند api[.]ra-backup[.]com/analytics/submit.php ارسال کرد.

در یک محیط درگیری، این پیامدهایی فراتر از کلاهبرداری دارد.

دادههای مکان میتوانند فعالیت پناهگاه را نقشهبرداری کنند.

رهگیری پیامک میتواند پیامهای عملیاتی را فاش کند.

لیست مخاطبین میتواند امواج فیشینگ هدفمند را فعال کند.

این به ریسک امنیت فیزیکی تبدیل میشود، نه فقط سازش دیجیتال.

همانطور که شوبیت میشرا، محقق هوش تهدید در CloudSEK، اظهار داشت:

آن بیانیه باید عمیقاً با رهبران CX طنینانداز شود.

بهرهبرداری از بحران چیست و چرا تیمهای CX باید آن را درک کنند؟

بهرهبرداری از بحران استفاده استراتژیک از ترس و فوریت برای دستکاری رفتار دیجیتال در مقیاس است.

مشتریان مدرن در اکوسیستمهای اعلان زندگی میکنند. در شرایط اضطراری، آنها شکگرایی را متوقف میکنند. سریع عمل میکنند. به سیگنالهای مرجع اعتماد میکنند.

مهاجمان این را میدانند.

برای تیمهای CX، لحظات بحرانی سه آسیبپذیری ایجاد میکنند:

- تسریع تصمیمگیری

- کاهش رفتار تایید

- وابستگی بیشتر به نقاط تماس دیجیتال

نقشههای سفر شما به ندرت رهگیری مخرب اعتماد را در نظر میگیرند.

باید در نظر بگیرند.

این چگونه به تکهتکه شدن سفر متصل میشود؟

تکهتکه شدن سفر زمانی رخ میدهد که مشتریان بدون تایید یا زمینه ثابت در کانالها حرکت میکنند.

این کمپین از تکهتکه شدن به سه روش سوء استفاده کرد:

1. پیامک به عنوان نقطه ورود

مهاجمان از پیامهای پیامکی جعلی برای هدایت نصب استفاده کردند. پیامک همچنان یکی از قابل اعتمادترین کانالها در سطح جهانی است.

با این حال بسیاری از رهبران CX با پیامک به عنوان یک ابزار تعامل خالص رفتار میکنند، نه یک سطح امنیتی.

2. سفرهای اپلیکیشن بارگذاری جانبی

APK مخرب خارج از فروشگاههای رسمی اپلیکیشن توزیع شد. بسیاری از سازمانها مشتریان را درباره خطرات بارگذاری جانبی آموزش نمیدهند.

اگر مشتریان شما بهروزرسانیها را از لینکها نصب میکنند، شما یک شکاف آسیبپذیری دارید.

3. کوری مجوز در فرآیند ورود

اپلیکیشن جعلی به طور تهاجمی مجوزها را درخواست کرد. نسخه قانونی این کار را نکرد.

با این حال اکثر کاربران دامنههای مجوز را مقایسه نمیکنند. آنها "اجازه دادن" را کلیک میکنند.

این یک چالش طراحی UX و سواد دیجیتال است.

این چه الگوهای استراتژیک را نشان میدهد؟

یافتههای CloudSEK بر یک الگوی گستردهتر تأکید میکنند: مهاجمان به طور فزایندهای بحرانهای دنیای واقعی و نهادهای مورد اعتماد را به سلاح تبدیل میکنند.

این الگو شامل موارد زیر است:

- جعل هویت پلتفرمهای امنیت عمومی

- بهرهبرداری از تنش ژئوپلیتیک

- استفاده از کانالهای اعلان با حجم بالا

- جاسازی بدافزار در اپلیکیشنهای با ظاهر کاربردی

این مهندسی عاطفی در مقیاس است.

استراتژی CX اکنون باید تفکر دشمنانه را در بر بگیرد.

رهبران CX میتوانند از چه چارچوبی برای ایجاد انعطافپذیری دیجیتال استفاده کنند؟

در اینجا یک چارچوب عملی برای همترازی امنیت محور تجربه آورده شده است.

مدل TRUST-LENS

T – مدلسازی تهدید درون سفرها

نقشهبرداری کنید که مهاجمان کجا میتوانند برند شما را جعل هویت کنند.

R – حاکمیت کانال در زمان واقعی

جریانهای پیامک، ایمیل، پوش و WhatsApp را برای ریسک جعل حسابرسی کنید.

U – تشویقهای آموزش کاربر

متن کوچکی را جاسازی کنید که رفتار دانلود ایمن را آموزش میدهد.

S – اجرای توزیع فقط از فروشگاه

بارگذاری جانبی را از طریق طراحی اپلیکیشن و پیامرسانی منصرف کنید.

T – شفافیت در طول بحرانها

کانالهای رسمی را در دورههای پرخطر به وضوح ارتباط دهید.

L – کمترین امتیاز به طور پیشفرض

مجوزهای اپلیکیشن را به طور تهاجمی محدود کنید.

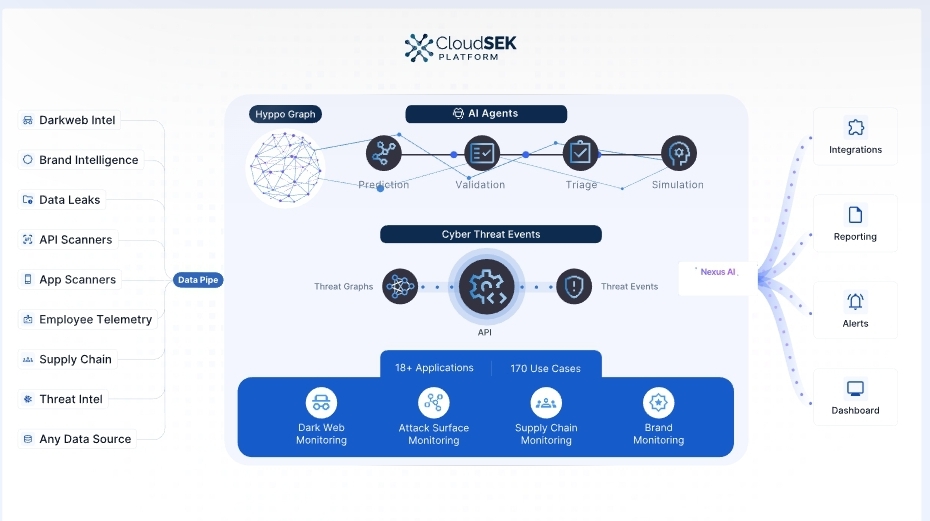

E – ادغام هوش خارجی

با پلتفرمهای تهدید پیشبینیکننده مانند CloudSEK شریک شوید.

N – استانداردهای احراز هویت اعلان

تایید رمزنگاری و نشانگرهای اعتماد قابل مشاهده را اتخاذ کنید.

S – شورای حاکمیت امنیت-CX

سیلوهای بین امنیت، CX، محصول و ارتباطات را بشکنید.

این مدل طراحی تجربه را با هوش تهدید فعال همتراز میکند.

دامهای رایج که تیمهای CX باید از آنها اجتناب کنند کدامند؟

دام 1: برخورد با امنیت به عنوان مشکل IT

امنیت یک مسئله اعتماد است. اعتماد یک مسئله CX است.

دام 2: سربار کردن کاربران با مجوزها

هر درخواست مجوز اعتبار را فرسایش میکند.

دام 3: نادیده گرفتن کتابهای راهنمای بحران

لحظات بحرانی نرخ موفقیت حمله را تقویت میکنند.

دام 4: عدم وجود فیدهای تهدید در زمان واقعی

بدون هوش پیشبینیکننده، نقشه راه CX شما از مهاجمان عقب است.

بینشهای کلیدی برای رهبران CX و EX

- فوریت یک ضریب آسیبپذیری است.

- حملات جعل هویت اکنون ارزش کاربردی را تقلید میکنند.

- سرقت دادههای مکان میتواند به ریسک فیزیکی تبدیل شود.

- ارتباطات بحران نیاز به طراحی سختتر دارند.

- تیمهای سیلو شده نقاط کور ایجاد میکنند که مهاجمان از آنها سوء استفاده میکنند.

وضعیت امنیت اکنون ادراک برند را تعریف میکند.

سازمانها باید این را چگونه عملیاتی کنند؟

از هشدارهای واکنشی به حاکمیت پیشبینیکننده حرکت کنید.

CloudSEK خود را به عنوان یک پلتفرم هوش تهدید سایبری پیشبینیکننده قرار میدهد. مدل SaaS بومی رایانش ابری آن به طور مداوم ردپاهای دیجیتال را نقشهبرداری و مسیرهای حمله نوظهور را شناسایی میکند.

برای رهبران CX، این به معنای:

- ادغام هوش تهدید در تجزیه و تحلیل سفر

- نظارت بر چت وب تاریک در مورد جعل هویت برند

- ردیابی دامنههای جعلی و انواع APK

- مسدود کردن فعالانه نشانگرهای سازش

معیارهای تجربه دیجیتال اکنون باید شامل نشانگرهای ریسک اعتماد باشند.

سوالات متداول: آنچه رهبران CX میپرسند

تیمهای CX چگونه میتوانند خطرات جعل هویت را زودتر شناسایی کنند؟

با ارائهدهندگان هوش تهدید شریک شوید و دامنههای جعلی، انواع APK و روندهای فیشینگ پیامکی را نظارت کنید.

چرا اپلیکیشنهای اضطراری به ویژه برای مهاجمان جذاب هستند؟

آنها فوریت ایجاد میکنند، شکگرایی را کاهش میدهند و مجوزهای پرخطر را توجیه میکنند.

آیا تیمهای CX باید آموزش امنیتی مشتری را در اختیار داشته باشند؟

بله. سواد امنیتی کیفیت تجربه و اعتماد برند را بهبود میبخشد.

چگونه ریسک بارگذاری جانبی را کاهش دهیم؟

فقط لینکهای فروشگاه رسمی اپلیکیشن را ترویج کنید. هشدارهای درونبرنامهای درباره بهروزرسانیهای غیررسمی اضافه کنید.

آیا هوش پیشبینیکننده میتواند نتایج CX را بهبود بخشد؟

بله. این ریزش مرتبط با نقض را کاهش میدهد و سرمایه اعتماد را حفظ میکند.

نکات عملی برای متخصصان CX

- سناریوهای بحرانی پرخطر را نقشهبرداری کنید در معماری سفر خود.

- تمام جریانهای پیامک و اعلان پوش را حسابرسی کنید برای قرارگیری در معرض جعل.

- رهبران امنیت و CX را همتراز کنید در یک انجمن حاکمیت ماهانه.

- پیامرسانی شفافیت مجوز را جاسازی کنید در UX فرآیند ورود.

- کانالهای توزیع رسمی را به طور تهاجمی ترویج کنید در طول دورههای بحرانی.

- نظارت بر هوش تهدید پیشبینیکننده را اتخاذ کنید برای جعل هویت برند.

- معیارهای اعتماد را در کنار NPS و CSAT ردیابی کنید.

- کتابهای راهنمای ارتباطی ویژه بحران ایجاد کنید با امضاهای دیجیتال تأیید شده.

کمپین جعلی "هشدار قرمز" فقط اخبار بدافزار نیست.

این هشداری درباره آینده اعتماد دیجیتال است.

در دنیایی که وحشت به بارگذاری بدافزار تبدیل میشود، رهبران CX باید نه فقط برای لذت، بلکه برای دفاع طراحی کنند.

زیرا وقتی مشتریان در ترس کلیک میکنند، برند شما عواقب آن را متحمل میشود.

پست کمپین اپلیکیشن جعلی "هشدار قرمز": درسهای CX از بهرهبرداری بدافزار ناشی از بحران ابتدا در CX Quest ظاهر شد.

محتوای پیشنهادی

قیمت اتریوم (ETH): ETH به ۱۸۰۰ دلار رسید — تحلیلگران میگویند این آخرین توقف قبل از یک سقوط بسیار بزرگتر است

قیمت طلا FintechZoom: تحلیل بازار و آینده