Campaña de Aplicación Falsa "Red Alert": Lecciones de CX sobre la Explotación de Malware Impulsada por Crisis

Cuando el pánico se convierte en carga útil: Lo que los líderes de CX deben aprender de la campaña de la app falsa "Alerta Roja"

Imagina esto.

Tu teléfono vibra a las 2:17 a.m.

Un mensaje afirma ser una actualización urgente de una aplicación de emergencia que salva vidas.

Haces clic. Instalas. Y además, confías.

Ahora imagina a tus clientes haciendo lo mismo.

Esa es la historia real detrás de la última amenaza descubierta por . La compañía ha identificado una campaña maliciosa de Android que difunde una versión falsa de la aplicación de emergencia "Alerta Roja" de Israel. La aplicación legítima es operada por . La versión falsa la suplanta de manera convincente.

¿El resultado? Datos de SMS robados, listas de contactos e información de ubicación precisa. Todo recolectado bajo la cobertura de urgencia y seguridad pública.

Para los líderes de CX y EX, esto no es solo un titular de ciberseguridad. Es una clase magistral sobre la ruptura de confianza, fragmentación del recorrido y explotación de crisis.

Analicemos qué sucedió y qué significa para la estrategia de experiencia del cliente.

¿Qué sucedió en la campaña de la app falsa "Alerta Roja"?

En resumen: los atacantes explotaron la urgencia impulsada por crisis para distribuir una aplicación Android troyanizada mediante suplantación de SMS.

Según el informe de inteligencia de amenazas de CloudSEK, los atacantes distribuyeron un APK falso que imitaba la aplicación oficial de alerta de emergencia "Alerta Roja" de Israel. La campaña surgió en medio del conflicto Israel-Irán en curso, cuando la demanda pública de alertas en tiempo real se disparó.

La aplicación maliciosa:

- Replicó fielmente la interfaz de usuario de la aplicación legítima

- Solicitó permisos de alto riesgo durante la incorporación

- Recolectó datos de SMS, contactos y ubicación precisa

- Exfiltró datos a infraestructura controlada por atacantes

Incluso continuó entregando funcionalidad tipo alerta para mantener credibilidad.

Ese detalle es crítico.

El malware no solo atacó. Sostuvo la ilusión de valor.

¿Por qué deberían preocuparse los líderes de CX y EX?

Porque esta campaña convierte en arma los pilares mismos de la experiencia del cliente moderna: confianza, urgencia y dependencia digital.

Los ecosistemas de CX actuales dependen de:

- Notificaciones en tiempo real

- Participación basada en SMS

- Recorridos impulsados por aplicaciones

- Plataformas de comunicación de crisis

Los atacantes explotaron las cuatro.

Si tu organización opera en fintech, atención médica, telecomunicaciones, servicios públicos o retail, utilizas mecánicas de participación similares. Tus clientes están entrenados para responder rápidamente a alertas.

La diferencia entre participación y explotación ahora es extremadamente delgada.

¿Cómo funcionó técnicamente el ataque?

El malware utilizó técnicas avanzadas de evasión para sortear controles de seguridad básicos.

El análisis técnico de CloudSEK identificó:

- Suplantación de firma

- Suplantación de instalador

- Ofuscación basada en reflexión

- Carga de carga útil multietapa

Una vez activa, la aplicación recolectó datos sensibles y los envió a endpoints como api[.]ra-backup[.]com/analytics/submit.php.

En un entorno de conflicto, esto tiene implicaciones más allá del fraude.

Los datos de ubicación podrían mapear actividad de refugios.

La interceptación de SMS podría exponer mensajes operacionales.

Las listas de contactos podrían habilitar olas de phishing dirigido.

Esto se convierte en riesgo de seguridad física, no solo compromiso digital.

Como declaró Shobhit Mishra, investigador de inteligencia de amenazas en CloudSEK:

Esa declaración debería resonar profundamente con los líderes de CX.

¿Qué es la explotación de crisis y por qué los equipos de CX deben comprenderla?

La explotación de crisis es el uso estratégico del miedo y la urgencia para manipular el comportamiento digital a escala.

Los clientes modernos viven dentro de ecosistemas de notificaciones. En emergencias, suspenden el escepticismo. Actúan rápidamente. Confían en señales de autoridad.

Los atacantes saben esto.

Para los equipos de CX, los momentos de crisis crean tres vulnerabilidades:

- Aceleración de la toma de decisiones

- Comportamiento de verificación reducido

- Mayor dependencia de puntos de contacto digitales

Tus mapas de recorrido rara vez contabilizan la interceptación maliciosa de confianza.

Deberían hacerlo.

¿Cómo se conecta esto con la fragmentación del recorrido?

La fragmentación del recorrido ocurre cuando los clientes se mueven entre canales sin verificación o contexto consistentes.

Esta campaña explotó la fragmentación de tres maneras:

1. SMS como punto de entrada

Los atacantes utilizaron mensajes de Verificación SMS suplantados para impulsar la instalación. El SMS sigue siendo uno de los canales más confiables a nivel global.

Sin embargo, muchos líderes de CX tratan el SMS como una herramienta de participación pura, no como una superficie de seguridad.

2. Recorridos de aplicaciones de carga lateral

El APK malicioso se distribuyó fuera de las tiendas de aplicaciones oficiales. Muchas organizaciones no educan a los clientes sobre los riesgos de carga lateral.

Si tus clientes instalan actualizaciones desde enlaces, tienes una brecha de vulnerabilidad.

3. Ceguera de permisos en la incorporación

La aplicación falsa solicitó permisos agresivamente. La versión legítima no lo hizo.

Sin embargo, la mayoría de los usuarios no comparan alcances de permisos. Hacen clic en "Permitir".

Eso es un desafío de diseño UX y alfabetización digital.

¿Qué patrones estratégicos revela esto?

Los hallazgos de CloudSEK subrayan un patrón más amplio: los atacantes convierten cada vez más en armas las crisis del mundo real y las instituciones confiables.

Este patrón incluye:

- Suplantación de plataformas de seguridad pública

- Explotación de tensión geopolítica

- Aprovechamiento de canales de notificación de alto volumen

- Incrustación de malware dentro de aplicaciones de aspecto funcional

Esta es ingeniería emocional a escala.

La estrategia de CX ahora debe incorporar pensamiento adversarial.

¿Qué marco pueden usar los líderes de CX para construir resiliencia digital?

Aquí hay un marco práctico para alineación de seguridad impulsada por experiencia.

El modelo TRUST-LENS

T – Modelado de amenazas dentro de recorridos

Mapea dónde los atacantes podrían suplantar tu marca.

R – Gobernanza de canales en tiempo real

Audita flujos de SMS, correo electrónico, push y WhatsApp para riesgo de suplantación.

U – Empujones de educación del usuario

Incrusta micro-copias que enseñen comportamiento seguro de descarga.

S – Aplicación de distribución solo en tienda

Desalienta la carga lateral mediante diseño de aplicación y mensajería.

T – Transparencia durante crisis

Comunica canales oficiales claramente durante períodos de alto riesgo.

L – Menor privilegio por defecto

Limita permisos de aplicación agresivamente.

E – Integración de inteligencia externa

Asóciate con plataformas de amenazas predictivas como CloudSEK.

N – Estándares de autenticación de notificaciones

Adopta verificación criptográfica y marcadores de confianza visibles.

S – Consejo de gobernanza de seguridad-CX

Rompe silos entre seguridad, CX, producto y comunicaciones.

Este modelo alinea el diseño de experiencia con inteligencia de amenazas proactiva.

¿Cuáles son las trampas comunes que los equipos de CX deben evitar?

Trampa 1: Tratar la seguridad como problema de TI

La seguridad es un problema de confianza. La confianza es un problema de CX.

Trampa 2: Sobrecargar a los usuarios con permisos

Cada solicitud de permiso erosiona la credibilidad.

Trampa 3: Ignorar manuales de crisis

Los momentos de crisis amplifican las tasas de éxito de ataques.

Trampa 4: Sin feeds de amenazas en tiempo real

Sin inteligencia predictiva, tu hoja de ruta de CX se retrasa detrás de los atacantes.

Perspectivas clave para líderes de CX y EX

- La urgencia es un multiplicador de vulnerabilidad.

- Los ataques de suplantación ahora imitan valor funcional.

- El robo de datos de ubicación puede convertirse en riesgo físico.

- Las comunicaciones de crisis requieren diseño endurecido.

- Los equipos aislados crean puntos ciegos que los atacantes explotan.

La postura de seguridad ahora define la percepción de marca.

¿Cómo deben operacionalizar esto las organizaciones?

Pasa de alertas reactivas a gobernanza predictiva.

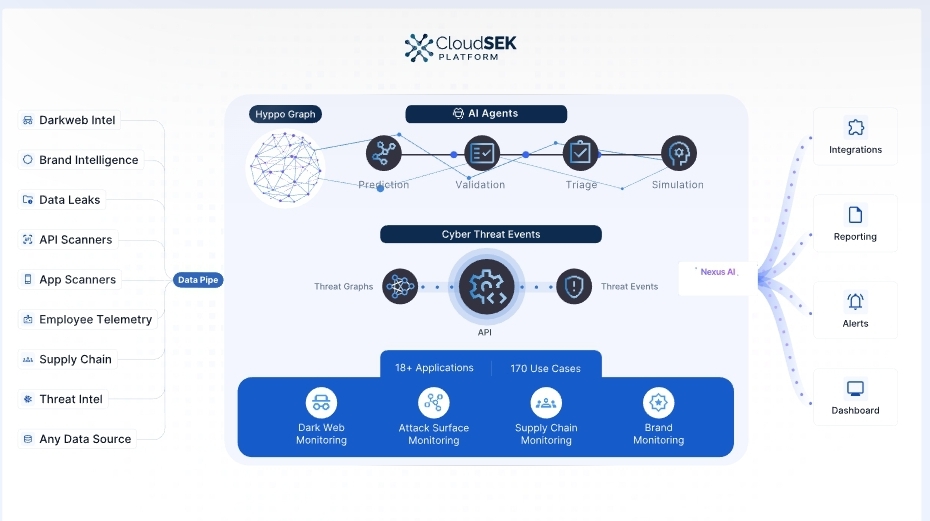

CloudSEK se posiciona como una plataforma de inteligencia de amenazas cibernéticas predictiva. Su modelo SaaS nativo de la nube mapea continuamente huellas digitales e identifica rutas de ataque emergentes.

Para los líderes de CX, esto significa:

- Integrar inteligencia de amenazas en análisis de recorridos

- Monitorear conversaciones de la web oscura sobre suplantación de marca

- Rastrear dominios suplantados y variantes de APK

- Bloquear proactivamente indicadores de compromiso

Las métricas de experiencia digital ahora deben incluir indicadores de riesgo de confianza.

FAQ: Lo que los líderes de CX están preguntando

¿Cómo pueden los equipos de CX detectar riesgos de suplantación temprano?

Asóciate con proveedores de inteligencia de amenazas y monitorea dominios suplantados, variantes de APK y tendencias de phishing por SMS.

¿Por qué las aplicaciones de emergencia son especialmente atractivas para los atacantes?

Crean urgencia, reducen el escepticismo y justifican permisos de alto riesgo.

¿Deberían los equipos de CX poseer la educación de seguridad del cliente?

Sí. La alfabetización en seguridad mejora la calidad de la experiencia y la confianza en la marca.

¿Cómo reducimos el riesgo de carga lateral?

Promueve solo enlaces de tiendas de aplicaciones oficiales. Agrega advertencias dentro de la aplicación sobre actualizaciones no oficiales.

¿Puede la inteligencia predictiva mejorar los resultados de CX?

Sí. Reduce la pérdida de clientes relacionada con violaciones y preserva el capital de confianza.

Conclusiones accionables para profesionales de CX

- Mapea escenarios de crisis de alto riesgo en tu arquitectura de recorridos.

- Audita todos los flujos de SMS y notificaciones push para exposición a suplantación.

- Alinea líderes de seguridad y CX en un foro de gobernanza mensual.

- Incrusta mensajería de transparencia de permisos en UX de incorporación.

- Promueve canales de distribución oficiales agresivamente durante períodos de crisis.

- Adopta monitoreo de inteligencia de amenazas predictiva para suplantación de marca.

- Rastrea métricas de confianza junto con NPS y CSAT.

- Crea manuales de comunicación específicos para crisis con firmas digitales verificadas.

La campaña falsa de "Alerta Roja" no es solo noticia de malware.

Es una advertencia sobre el futuro de la confianza digital.

En un mundo donde el pánico se convierte en carga útil, los líderes de CX deben diseñar no solo para el deleite, sino para la defensa.

Porque cuando los clientes hacen clic con miedo, tu marca carga la consecuencia.

La publicación Campaña de la app falsa "Alerta Roja": Lecciones de CX sobre explotación de malware impulsado por crisis apareció primero en CX Quest.

También te puede interesar

NASA Acaba de Lanzar Cuatro Astronautas a la Luna — Esto Es Lo Que Significa para las Acciones Espaciales

Banco Boliviano Introduce Servicio de Custodia de USDT