Trabajadores informáticos norcoreanos utilizaron más de 30 identidades falsas para atacar empresas cripto: informe

Un dispositivo comprometido de un trabajador de TI norcoreano ha expuesto el funcionamiento interno del equipo detrás del hackeo de $680,000 a Favrr y su uso de herramientas de Google para atacar proyectos cripto.

- Un dispositivo comprometido perteneciente a un trabajador de TI norcoreano expuso el funcionamiento interno de los actores de amenaza.

- Las evidencias muestran que los operativos utilizaron herramientas de Google, AnyDesk y VPNs para infiltrarse en empresas cripto.

Según el investigador on-chain ZachXBT, el rastro comenzó con una fuente anónima que obtuvo acceso a una de las computadoras de los trabajadores, descubriendo capturas de pantalla, exportaciones de Google Drive y perfiles de Chrome que revelaron cómo los operativos planeaban y ejecutaban sus esquemas.

Basándose en la actividad de la billetera y coincidencias de huellas digitales, ZachXBT verificó el material de origen y vinculó las operaciones criptográficas del grupo con el exploit de junio de 2025 del mercado de fan tokens Favrr. Una dirección de billetera, "0x78e1a", mostró vínculos directos con los fondos robados del incidente.

Dentro de la operación

El dispositivo comprometido mostró que el pequeño equipo — seis miembros en total — compartía al menos 31 identidades falsas. Para conseguir trabajos de desarrollo blockchain, acumularon identificaciones emitidas por gobiernos y números telefónicos, incluso comprando cuentas de LinkedIn y Upwork para completar su cobertura.

Un script de entrevista encontrado en el dispositivo mostró que presumían de experiencia en empresas blockchain conocidas, incluyendo Polygon Labs, OpenSea y Chainlink.

Las herramientas de Google fueron centrales en su flujo de trabajo organizado. Se descubrió que los actores de amenaza utilizaban hojas de cálculo de Drive para seguir presupuestos y horarios, mientras que Google Translate servía de puente para la brecha lingüística entre coreano e inglés.

Entre la información extraída del dispositivo había una hoja de cálculo que mostraba cómo los trabajadores de TI alquilaban computadoras y pagaban por acceso VPN para comprar cuentas nuevas para sus operaciones.

El equipo también dependía de herramientas de acceso remoto como AnyDesk, permitiéndoles controlar sistemas de clientes sin revelar sus ubicaciones reales. Los registros de VPN vincularon su actividad a múltiples regiones, enmascarando direcciones IP norcoreanas.

Hallazgos adicionales revelaron que el grupo buscaba formas de desplegar tokens a través de diferentes blockchains, explorando empresas de IA en Europa y mapeando nuevos objetivos en el espacio cripto.

Los actores de amenaza norcoreanos utilizan trabajos remotos

ZachXBT encontró el mismo patrón señalado en múltiples informes de ciberseguridad — trabajadores de TI norcoreanos consiguiendo trabajos remotos legítimos para infiltrarse en el sector cripto. Al hacerse pasar por desarrolladores freelance, obtienen acceso a repositorios de código, sistemas backend e infraestructura de billeteras.

Uno de los documentos descubiertos en el dispositivo contenía notas de entrevista y materiales de preparación probablemente destinados a mantenerse en pantalla o cerca durante llamadas con posibles empleadores.

También te puede interesar

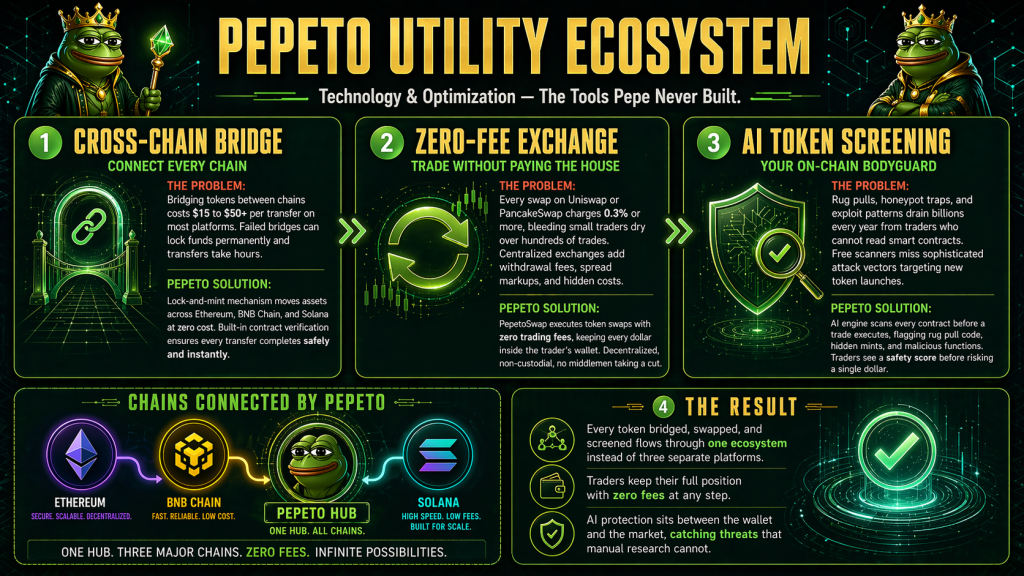

Las mejores Criptos para comprar ahora antes del Bull Run mientras las ballenas de DOGE alcanzan holdings récord y Pepeto se acerca a los $10 millones

Las acciones de Planet Labs (PL) suben un 10% tras un importante acuerdo europeo de imágenes satelitales