Hackers norcoreanos convierten la Blockchain en arma en la nueva campaña 'EtherHiding'

Una nueva amenaza cibernética está surgiendo desde Corea del Norte mientras sus hackers respaldados por el estado experimentan con la incorporación de código malicioso directamente en redes blockchain.

El Grupo de Inteligencia de Amenazas de Google (GTIG) informó el 17 de octubre que la técnica, llamada EtherHiding, marca una nueva evolución en cómo los hackers ocultan, distribuyen y controlan malware a través de sistemas descentralizados.

¿Qué es EtherHiding?

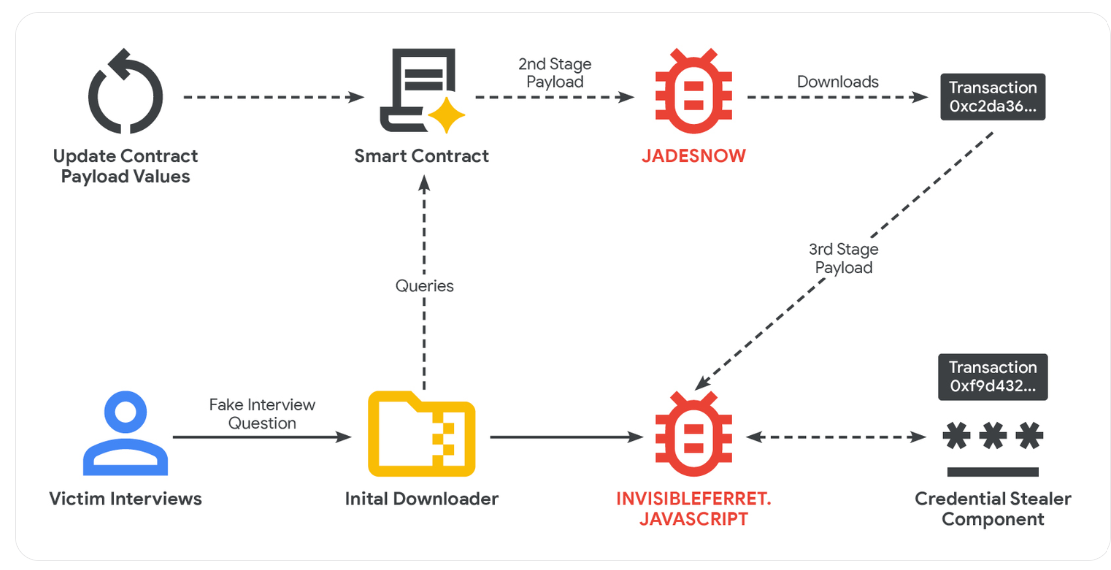

GTIG explicó que EtherHiding permite a los atacantes weaponizar contratos inteligentes y blockchains públicas como Blockchain Ethereum y BNB Smart Chain utilizándolas para almacenar cargas maliciosas.

Una vez que un fragmento de código se sube a estos ledgers distribuidos, eliminarlo o bloquearlo se vuelve casi imposible debido a su naturaleza inmutable.

En la práctica, los hackers comprometen sitios web legítimos de WordPress, a menudo explotando vulnerabilidades sin parchar o credenciales robadas.

Después de obtener acceso, insertan algunas líneas de JavaScript—conocidas como "loader"—en el código del sitio web. Cuando un visitante abre la página infectada, el loader se conecta silenciosamente a la blockchain y recupera malware desde un servidor remoto.

EtherHiding en BNB Chain y Ethereum. Fuente: Grupo de Inteligencia de Amenazas de Google

EtherHiding en BNB Chain y Ethereum. Fuente: Grupo de Inteligencia de Amenazas de Google

GTIG señaló que este ataque a menudo no deja rastro visible de transacción y requiere pocas o ninguna comisión porque ocurre fuera de la cadena. Esto, en esencia, permite a los atacantes operar sin ser detectados.

Notablemente, GTIG rastreó la primera instancia de EtherHiding a septiembre de 2023, cuando apareció en una campaña conocida como CLEARFAKE, que engañaba a los usuarios con falsas solicitudes de actualización del navegador.

Cómo prevenir el ataque

Los investigadores de ciberseguridad dicen que esta táctica señala un cambio en la estrategia digital de Corea del Norte, pasando de simplemente robar criptomonedas a usar la blockchain misma como un arma sigilosa.

John Scott-Railton, un investigador senior en Citizen Lab, describió EtherHiding como un "experimento en etapa temprana". Advirtió que combinarlo con automatización impulsada por IA podría hacer que los futuros ataques sean mucho más difíciles de detectar.

Este nuevo vector de ataque podría tener graves implicaciones para la industria cripto, considerando que los atacantes norcoreanos son significativamente prolíficos.

Datos de TRM Labs muestran que grupos vinculados a Corea del Norte ya han robado más de $1.5 mil millones en activos cripto solo este año. Los investigadores creen que esos fondos ayudan a financiar los programas militares de Pyongyang y los esfuerzos para evadir sanciones internacionales.

Dado esto, GTIG aconsejó a los usuarios de cripto reducir su riesgo bloqueando descargas sospechosas y restringiendo scripts web no autorizados. El grupo también instó a los investigadores de seguridad a identificar y etiquetar código malicioso incrustado dentro de redes blockchain.

También te puede interesar

Las acciones de Okta suben un 30% — ¿El juego de identidad de IA apenas está comenzando?

Las acciones de Broadcom (AVGO) se disparan a un Máx. Histórico (ATH) antes de la publicación de resultados del segundo trimestre