Fałszywa kampania aplikacji "Red Alert": Lekcje CX z wykorzystania złośliwego oprogramowania napędzanego kryzysem

Gdy panika staje się ładunkiem: czego liderzy CX muszą się nauczyć z kampanii fałszywej aplikacji „Red Alert"

Wyobraź sobie to.

Twój telefon wibruje o 2:17 w nocy.

Wiadomość twierdzi, że jest pilną aktualizacją ratującej życie aplikacji alarmowej.

Klikasz. Instalujesz. I ufasz.

Teraz wyobraź sobie, że Twoi klienci robią to samo.

To jest prawdziwa historia stojąca za najnowszym zagrożeniem odkrytym przez . Firma zidentyfikowała złośliwą kampanię na Androida rozpowszechniającą fałszywą wersję izraelskiej aplikacji alarmowej „Red Alert". Legalna aplikacja jest obsługiwana przez . Fałszywa wersja przekonująco ją naśladuje.

Rezultat? Skradzione dane SMS, listy kontaktów i dokładne informacje o lokalizacji. Wszystko zebrane pod przykrywką pilności i bezpieczeństwa publicznego.

Dla liderów CX i EX to nie jest tylko nagłówek dotyczący cyberbezpieczeństwa. To mistrzowska lekcja w zakresie załamania zaufania, fragmentacji podróży i wykorzystywania kryzysów.

Przeanalizujmy, co się stało i co to oznacza dla strategii doświadczenia klienta.

Co się stało w kampanii fałszywej aplikacji „Red Alert"?

W skrócie: atakujący wykorzystali wywołaną kryzysem pilność, aby dystrybuować aplikację Androida z trojanem poprzez podszywanie się pod SMS.

Według raportu wywiadu o zagrożeniach CloudSEK, atakujący rozpowszechniali fałszywy APK naśladujący oficjalną izraelską aplikację ostrzegawczą „Red Alert". Kampania pojawiła się w trakcie trwającego konfliktu izraelsko-irańskiego, kiedy publiczne zapotrzebowanie na alerty w czasie rzeczywistym gwałtownie wzrosło.

Złośliwa aplikacja:

- Dokładnie replikowała interfejs użytkownika legalnej aplikacji

- Żądała wysokiego ryzyka uprawnień podczas wdrażania

- Zbierała dane SMS, kontakty i dokładną lokalizację

- Przesyłała dane do infrastruktury kontrolowanej przez atakujących

Kontynuowała nawet dostarczanie funkcjonalności w stylu alertów, aby utrzymać wiarygodność.

Ten szczegół jest kluczowy.

Złośliwe oprogramowanie nie tylko atakowało. Podtrzymywało iluzję wartości.

Dlaczego liderzy CX i EX powinni się tym przejmować?

Ponieważ ta kampania wykorzystuje same filary nowoczesnego doświadczenia klienta: zaufanie, pilność i cyfrową zależność.

Dzisiejsze ekosystemy CX opierają się na:

- Powiadomieniach w czasie rzeczywistym

- Zaangażowaniu opartym na SMS

- Podróżach opartych na aplikacjach

- Platformach komunikacji kryzysowej

Atakujący wykorzystali wszystkie cztery.

Jeśli Twoja organizacja działa w fintech, ochronie zdrowia, telekomunikacji, usługach publicznych lub handlu detalicznym, używasz podobnych mechanizmów zaangażowania. Twoi klienci są przeszkoleni, aby szybko reagować na alerty.

Różnica między zaangażowaniem a wykorzystaniem jest teraz bardzo cienka.

Jak techniczne działał ten atak?

Złośliwe oprogramowanie wykorzystywało zaawansowane techniki unikania w celu ominięcia podstawowych kontroli bezpieczeństwa.

Analiza techniczna CloudSEK zidentyfikowała:

- Podszywanie się pod podpis

- Podszywanie się pod instalator

- Obfuskacja oparta na refleksji

- Wieloetapowe ładowanie ładunku

Po aktywacji aplikacja zbierała wrażliwe dane i wysyłała je do punktów końcowych takich jak api[.]ra-backup[.]com/analytics/submit.php.

W środowisku konfliktowym ma to implikacje wykraczające poza oszustwo.

Dane lokalizacyjne mogą mapować aktywność w schronach.

Przechwytywanie SMS może ujawnić wiadomości operacyjne.

Listy kontaktów mogą umożliwić ukierunkowane fale phishingowe.

To staje się ryzykiem fizycznego bezpieczeństwa, a nie tylko cyfrowym zagrożeniem.

Jak stwierdził Shobhit Mishra, badacz wywiadu o zagrożeniach w CloudSEK:

To stwierdzenie powinno głęboko rezonować z liderami CX.

Czym jest wykorzystywanie kryzysów i dlaczego zespoły CX muszą to rozumieć?

Wykorzystywanie kryzysów to strategiczne wykorzystanie strachu i pilności do manipulowania zachowaniami cyfrowymi na dużą skalę.

Współcześni klienci żyją wewnątrz ekosystemów powiadomień. W sytuacjach awaryjnych zawieszają sceptycyzm. Działają szybko. Ufają sygnałom autorytetu.

Atakujący to wiedzą.

Dla zespołów CX momenty kryzysowe tworzą trzy podatności:

- Przyspieszenie podejmowania decyzji

- Zmniejszone zachowania weryfikacyjne

- Większa zależność od cyfrowych punktów kontaktu

Wasze mapy podróży rzadko uwzględniają złośliwe przechwytywanie zaufania.

Powinny.

Jak to się łączy z fragmentacją podróży?

Fragmentacja podróży występuje, gdy klienci przemieszczają się między kanałami bez spójnej weryfikacji lub kontekstu.

Ta kampania wykorzystała fragmentację na trzy sposoby:

1. SMS jako punkt wejścia

Atakujący używali fałszywych wiadomości SMS, aby skłonić do instalacji. SMS pozostaje jednym z najbardziej zaufanych kanałów na świecie.

Jednak wielu liderów CX traktuje SMS jako czyste narzędzie zaangażowania, a nie powierzchnię bezpieczeństwa.

2. Podróże aplikacji ładowanych z zewnątrz

Złośliwy APK był dystrybuowany poza oficjalnymi sklepami z aplikacjami. Wiele organizacji nie edukuje klientów o ryzykach sideloadingu.

Jeśli Twoi klienci instalują aktualizacje z linków, masz lukę w zabezpieczeniach.

3. Ślepota na uprawnienia podczas wdrażania

Fałszywa aplikacja agresywnie żądała uprawnień. Legalna wersja tego nie robiła.

Jednak większość użytkowników nie porównuje zakresów uprawnień. Klikają „Zezwól".

To jest wyzwanie projektowe UX i cyfrowej alfabetyzacji.

Jakie strategiczne wzorce to ujawnia?

Ustalenia CloudSEK podkreślają szerszy wzorzec: atakujący coraz częściej wykorzystują rzeczywiste kryzysy i zaufane instytucje.

Ten wzorzec obejmuje:

- Podszywanie się pod platformy bezpieczeństwa publicznego

- Wykorzystywanie napięć geopolitycznych

- Wykorzystywanie kanałów powiadomień o dużej objętości

- Osadzanie złośliwego oprogramowania wewnątrz aplikacji wyglądających funkcjonalnie

To jest inżynieria emocjonalna na dużą skalę.

Strategia CX musi teraz włączyć myślenie przeciwstawne.

Jaki framework mogą wykorzystać liderzy CX do budowania cyfrowej odporności?

Oto praktyczny framework dla dostosowania bezpieczeństwa opartego na doświadczeniu.

Model TRUST-LENS

T – Modelowanie zagrożeń wewnątrz podróży

Mapuj miejsca, w których atakujący mogą podszyć się pod Twoją markę.

R – Zarządzanie kanałami w czasie rzeczywistym

Audytuj przepływy SMS, e-mail, push i WhatsApp pod kątem ryzyka spoofingu.

U – Zachęty edukacyjne dla użytkowników

Osadzaj mikroteksty, które uczą bezpiecznego zachowania przy pobieraniu.

S – Wymuszanie dystrybucji tylko ze sklepu

Zniechęcaj do sideloadingu poprzez projektowanie aplikacji i komunikaty.

T – Przejrzystość podczas kryzysów

Komunikuj oficjalne kanały jasno w okresach wysokiego ryzyka.

L – Najmniejsze uprawnienia domyślnie

Ogranicz agresywnie uprawnienia aplikacji.

E – Integracja zewnętrznego wywiadu

Współpracuj z platformami przewidywania zagrożeń takimi jak CloudSEK.

N – Standardy uwierzytelniania powiadomień

Przyjmij weryfikację kryptograficzną i widoczne znaczniki zaufania.

S – Rada zarządzająca bezpieczeństwem i CX

Przełamuj silosy między bezpieczeństwem, CX, produktem i komunikacją.

Ten model dostosowuje projektowanie doświadczeń do proaktywnego wywiadu o zagrożeniach.

Jakich typowych pułapek muszą unikać zespoły CX?

Pułapka 1: Traktowanie bezpieczeństwa jako problemu IT

Bezpieczeństwo to kwestia zaufania. Zaufanie to kwestia CX.

Pułapka 2: Przeciążanie użytkowników uprawnieniami

Każda prośba o uprawnienia osłabia wiarygodność.

Pułapka 3: Ignorowanie podręczników kryzysowych

Momenty kryzysowe wzmacniają wskaźniki sukcesu ataków.

Pułapka 4: Brak kanałów zagrożeń w czasie rzeczywistym

Bez przewidywania wywiadu, Twoja mapa drogowa CX pozostaje w tyle za atakującymi.

Kluczowe spostrzeżenia dla liderów CX i EX

- Pilność jest mnożnikiem podatności.

- Ataki podszywające się teraz naśladują funkcjonalną wartość.

- Kradzież danych lokalizacyjnych może stać się ryzykiem fizycznym.

- Komunikacja kryzysowa wymaga wzmocnionego projektu.

- Silosowe zespoły tworzą martwe punkty, które atakujący wykorzystują.

Postawa bezpieczeństwa definiuje teraz postrzeganie marki.

Jak organizacje powinny to operacjonalizować?

Przejdź od reaktywnych alertów do przewidywania zarządzania.

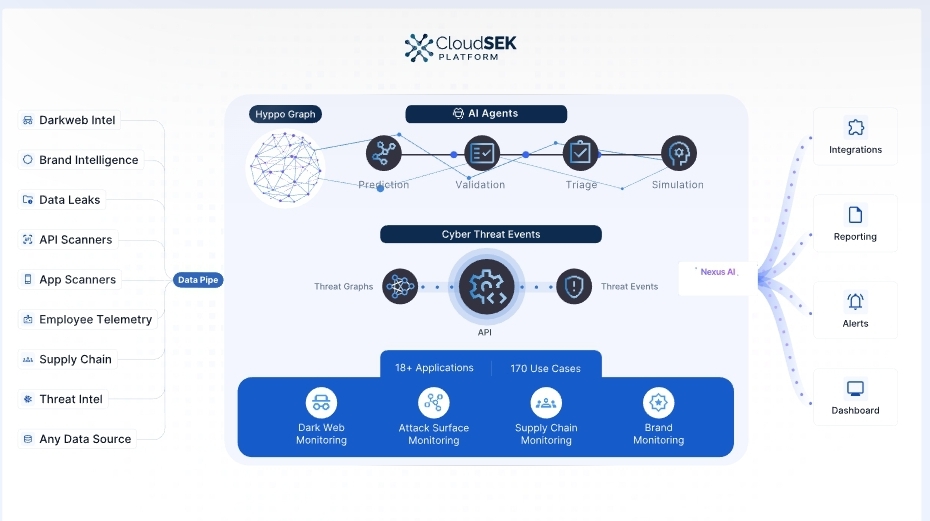

CloudSEK pozycjonuje się jako platforma przewidywania wywiadu o zagrożeniach cybernetycznych. Jej natywny dla chmury model SaaS nieprzerwanie mapuje cyfrowe ślady i identyfikuje powstające ścieżki ataków.

Dla liderów CX oznacza to:

- Integrację wywiadu o zagrożeniach z analizą podróży

- Monitorowanie rozmów w dark webie dotyczących podszywania się pod markę

- Śledzenie fałszywych domen i wariantów APK

- Proaktywne blokowanie wskaźników kompromitacji

Metryki doświadczeń cyfrowych muszą teraz uwzględniać wskaźniki ryzyka zaufania.

FAQ: Co pytają liderzy CX

Jak zespoły CX mogą wcześnie wykrywać ryzyko podszywania się?

Współpracuj z dostawcami wywiadu o zagrożeniach i monitoruj fałszywe domeny, warianty APK i trendy phishingu SMS.

Dlaczego aplikacje alarmowe są szczególnie atrakcyjne dla atakujących?

Tworzą pilność, zmniejszają sceptycyzm i uzasadniają uprawnienia wysokiego ryzyka.

Czy zespoły CX powinny odpowiadać za edukację klientów w zakresie bezpieczeństwa?

Tak. Alfabetyzacja bezpieczeństwa poprawia jakość doświadczenia i zaufanie do marki.

Jak zmniejszyć ryzyko sideloadingu?

Promuj tylko oficjalne linki do sklepów z aplikacjami. Dodaj ostrzeżenia w aplikacji o nieoficjalnych aktualizacjach.

Czy przewidywanie wywiadu może poprawić wyniki CX?

Tak. Zmniejsza rezygnacje związane z naruszeniami i zachowuje kapitał zaufania.

Praktyczne wnioski dla profesjonalistów CX

- Mapuj scenariusze kryzysowe wysokiego ryzyka w swojej architekturze podróży.

- Audytuj wszystkie przepływy SMS i powiadomień push pod kątem narażenia na spoofing.

- Dostosuj liderów bezpieczeństwa i CX na miesięcznym forum zarządzania.

- Osadzaj komunikaty o przejrzystości uprawnień w UX wdrażania.

- Promuj agresywnie oficjalne kanały dystrybucji w okresach kryzysowych.

- Przyjmij monitorowanie przewidywania wywiadu o zagrożeniach dla podszywania się pod markę.

- Śledź metryki zaufania obok NPS i CSAT.

- Twórz podręczniki komunikacji specyficzne dla kryzysu ze zweryfikowanymi podpisami cyfrowymi.

Kampania fałszywego „Red Alert" to nie tylko wiadomości o złośliwym oprogramowaniu.

To ostrzeżenie o przyszłości cyfrowego zaufania.

W świecie, w którym panika staje się ładunkiem, liderzy CX muszą projektować nie tylko dla przyjemności, ale dla obrony.

Ponieważ gdy klienci klikają w strachu, Twoja marka ponosi konsekwencje.

Post Kampania fałszywej aplikacji „Red Alert": lekcje CX z wykorzystywania złośliwego oprogramowania w kryzysie ukazał się po raz pierwszy na CX Quest.

Możesz także polubić

Hyperliquid, EdgeX i Pump.fun Rozdzieliły 96,3 Miliona Dolarów Posiadaczom Tokenów

Vitalik Buterin ostrzega przed ryzykiem wycieku danych w OpenClaw