Utilizatorii MetaMask vizați de o escrocherie de phishing cu 2FA falsă care fură frazele seed

Utilizatorii MetaMask sunt expuși riscului unei noi înșelătorii de phishing prin „verificare 2FA" care le fură fraza seed sub pretextul îmbunătățirii securității.

- Utilizatorii MetaMask sunt vizați de o campanie de phishing care implică un proces fals de verificare 2FA.

- Noua campanie vine în urma unei exploatări la scară largă a portofelelor și a incidentului extensiei Trust Wallet pentru Chrome.

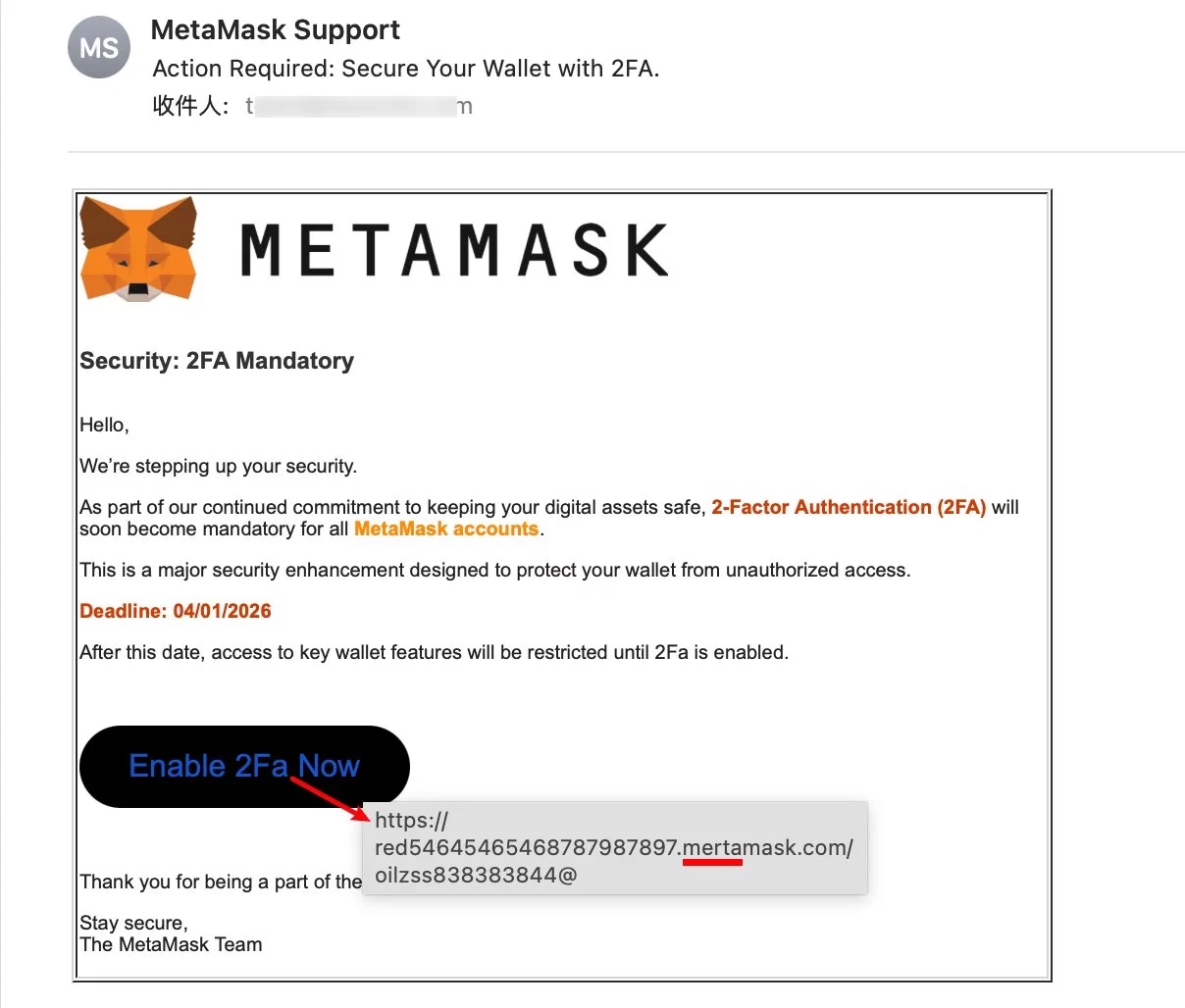

Conform firmei de securitate blockchain SlowMist, utilizatorii MetaMask primesc un email fals care creează un sentiment fals de urgență, solicitându-le să activeze autentificarea cu doi factori. Mesajul este marcat MetaMask și pare convingător la prima vedere. (Vezi mai jos.)

De remarcat, notificatorul malițios vine, de asemenea, cu un cronometru de numărătoare inversă, care crește presiunea asupra utilizatorului și încearcă să forțeze un răspuns rapid.

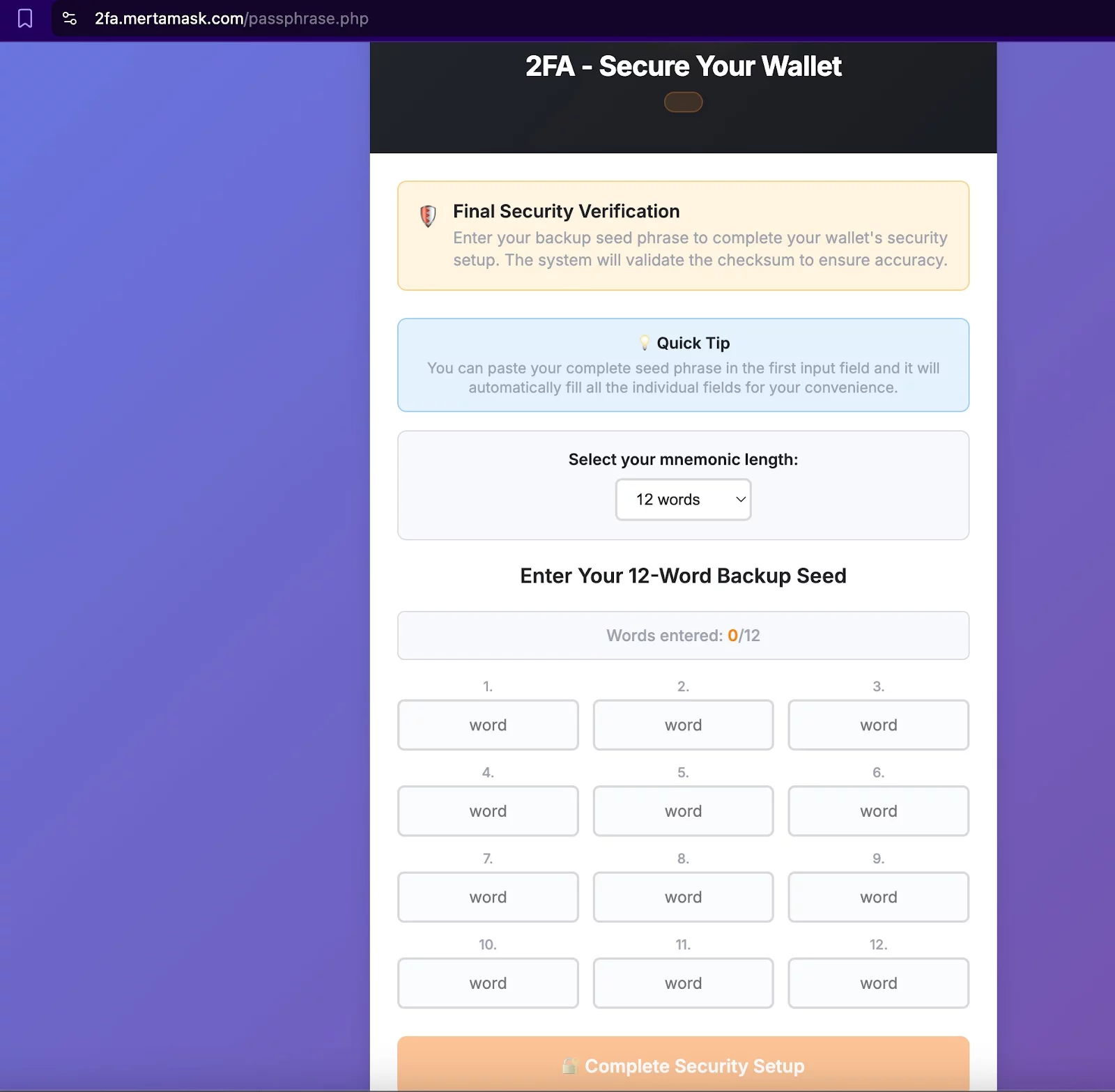

La apăsarea butonului „Activează 2FA Acum", utilizatorii sunt redirecționați către o pagină falsă găzduită de atacator. Cu toate acestea, în realitate, întregul proces este o înșelătorie. Obiectivul principal este să păcălească utilizatorii MetaMask să introducă fraza lor mnemonică, pe care atacatorii o pot folosi pentru a accesa și transfera fonduri din portofelele lor. (Vezi mai jos.)

Deși la prima vedere un utilizator mai puțin precaut ar putea cădea în această schemă, emailul fals conține mai multe indicii care pot ajuta utilizatorii să identifice frauda.

De exemplu, astfel de mesaje de phishing includ adesea greșeli subtile de scriere sau inconsecvențe de design care le pot dezvălui adevărata natură. În acest caz, adresa URL către care utilizatorii MetaMask au fost redirecționați era scrisă ca „mertamask" în loc de „metamask". În unele cazuri, aceste emailuri sunt trimise și de la conturi de email complet fără legătură sau de la adrese care folosesc domenii publice precum Gmail. (Vezi mai jos.)

În cele din urmă, este important să ne amintim că MetaMask nu trimite emailuri nesolicitate cerând utilizatorilor să își verifice conturile sau să efectueze actualizări de securitate. Orice astfel de solicitări sunt de obicei înșelătorii.

Campanii recente de phishing care vizează utilizatorii crypto

Săptămâna trecută, cercetătorul în securitate cibernetică Vladimir S. a semnalat o campanie similară care promova o actualizare falsă a aplicației MetaMask. Se crede că este conectată la o exploatare în curs care golește portofelele.

Conform detectivului on-chain ZachXBT, incidentul a rezultat în pierderi de mai puțin de 2.000 USD per portofel, dar a afectat o gamă largă de utilizatori pe mai multe rețele compatibile EVM. Cu toate acestea, nu a fost confirmat dacă cele două campanii sunt cu siguranță conectate.

Incidentul a fost, de asemenea, legat de hack-ul Trust Wallet care a avut loc de Crăciun, unde pierderile au ajuns la aproximativ 7 milioane USD.

Atacatorul a reușit să obțină acces la codul sursă al extensiei de browser a portofelului și a încărcat o versiune malițioasă a extensiei în Chrome Web Store. Trust Wallet a promis să compenseze toți utilizatorii afectați de incident.

Separat, utilizatorii Cardano au fost, de asemenea, avertizați despre un alt atac în curs care circula emailuri promovând o aplicație frauduloasă Eternl Desktop.

În ciuda faptului că toate aceste evenimente s-au întâmplat în mai puțin de două săptămâni, un raport recent Scam Sniffer a arătat că pierderile totale din campaniile de phishing crypto au scăzut cu aproape 88% în 2025 față de anul precedent.

Poate îți place și

USD/CNH Scade, Ținte 6.77–6.69 pe Măsură ce Impulsul Bearish Crește: Societe Generale

Grove lansează Basin pentru fondurile tokenizate BlackRock și Janus Henderson cu răscumpărări instantanee în stablecoin