Kelp DAO renunță la LayerZero în favoarea Chainlink CCIP, afirmând că i-a fost vândută o configurație defectuoasă

Într-o postare pe X pe 5 mai, Kelp DAO a confirmat că își migrează tokenul de lichiditate rsETH de la standardul OFT al LayerZero la CCIP al Chainlink, invocând exploitul din 18 aprilie care a drenat 292 de milioane de dolari. Odată cu anunțul, Kelp DAO a publicat și capturi de ecran ale comunicărilor cu personalul LayerZero, arătând că echipa companiei a aprobat configurația verificatorului 1-din-1 responsabilă pentru pierdere.

Migrarea este deja în curs din punct de vedere tehnic. Depozitul GitHub al Kelp listează acum „CCIP (Chainlink) RSETH (Nou)" alături de contractul moștenire LayerZero RSETH_OFT.

GitHub-ul Kelp listează acum CCIP (Chainlink) RSETH ca noul contract rsETH tranzitat, alături de contractul moștenire LayerZero RSETH_OFT | Sursă: Github

GitHub-ul Kelp listează acum CCIP (Chainlink) RSETH ca noul contract rsETH tranzitat, alături de contractul moștenire LayerZero RSETH_OFT | Sursă: Github

Kelp susține că LayerZero a aprobat configurația pe care ulterior a criticat-o

Atacul din 18 aprilie asupra Kelp DAO a drenat 116.500 rsETH, aproximativ 18% din tokenul de lichiditate restaked (LRT) aflat în circulație, de pe podul său alimentat de LayerZero. Conform Chainalysis, atacatorii au compromis nodurile RPC interne operate de LayerZero Labs și au folosit un atac DDoS pentru a forța traficul spre nodurile compromise.

Configurația rețelei de verificatori descentralizați 1-din-1 a însemnat că o singură semnătură falsificată a fost suficientă pentru ca lanțul de destinație să elibereze tokeni fără un burn corespunzător în amonte.

Post-mortem-ul LayerZero din 19 aprilie a afirmat că configurația Kelp „contrazice direct" modelul multi-DVN pe care LayerZero îl recomandă. Răspunsul Kelp din 5 mai contestă această caracterizare.

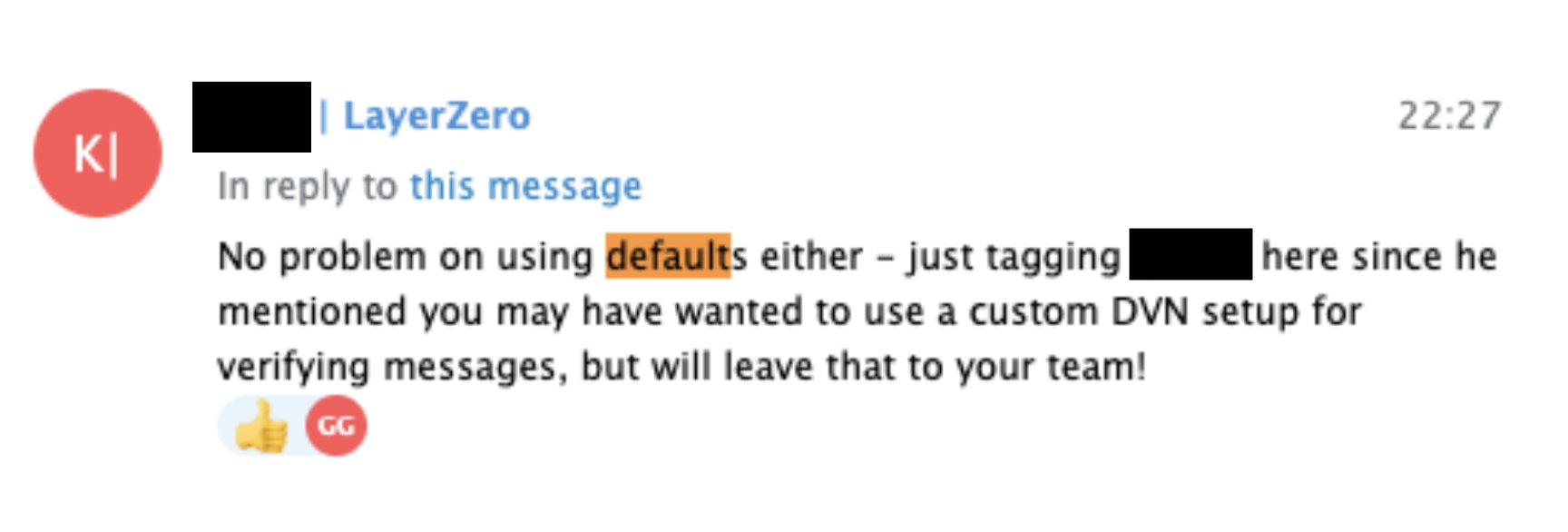

O captură de ecran publicată de Kelp citează un membru al echipei LayerZero scriind: „Nicio problemă nici cu utilizarea valorilor implicite." Schimbul datează din perioada expansiunii L2 a Kelp și face referire la aceeași configurație DVN 1-din-1 LayerZero Labs citată ulterior în post-mortem.

Aceasta este o comunicare pe Telegram cu un membru al echipei LayerZero Labs care afirmă că nu numai că sunt conștienți de configurația DVN 1-1 a Kelp, dar au aprobat-o în mod explicit. | Sursă: X

Aceasta este o comunicare pe Telegram cu un membru al echipei LayerZero Labs care afirmă că nu numai că sunt conștienți de configurația DVN 1-1 a Kelp, dar au aprobat-o în mod explicit. | Sursă: X

Datele susțin poziția Kelp cu privire la cât de răspândită era configurația. Rapoartele sugerează că 47% dintre contractele active LayerZero OApp foloseau o configurație DVN 1-din-1 la momentul exploitului. LayerZero a interzis de atunci configurația complicată și promovează o migrare pentru fiecare aplicație afectată.

Același default a apărut în propriul V2 OApp Quickstart al LayerZero și în domeniul bug bounty, care excludea alegerile verificatorilor la nivel de aplicație din recompense.

Așa cum a raportat Cryptopolitan la sfârșitul lunii aprilie, exploitul a declanșat ieșiri TVL Aave de 13 miliarde de dolari în câteva zile, cu o expunere la datorii neperformante la protocolul de creditare estimată la 177 de milioane de dolari înainte de începerea eforturilor de recuperare.

De ce a ales Kelp DAO Chainlink CCIP

Conform co-fondatorului Chainlink, Sergey Nazarov, arhitectura CCIP diferă de alternativele de tip bridge în trei moduri structurale:

- Fiecare lane pe CCIP rulează trei rețele Oracle separate în loc de trei noduri în interiorul unei singure rețele. Fiecare rețea este responsabilă pentru confirmarea unui aspect diferit al tranzacției. Astfel, compromiterea uneia nu o afectează pe cealaltă.

- O rețea separată de management al riscurilor funcționează alături de protocolul de bază, unde echipele pot codifica politici specifice lanțului, cum ar fi reguli pentru gestionarea reorg-urilor sau a noilor vectori de atac, fără a modifica codul de bază.

- Rețeaua de management al riscurilor și rețelele de tranzacții au fost construite de echipe diferite în limbaje de programare diferite. O defecțiune într-o bază de cod nu se extinde la cealaltă.

În esență, CCIP reduce șansa ca un singur canal de verificare compromis să poată autoriza o eliberare necorespunzătoare de rsETH.

„Este cu adevărat singurul bridge în care ai un fel de diversitate a clienților și baze de cod separate care interacționează între ele într-un mod securizat," a adăugat el.

Exploitul din 18 aprilie a reușit deoarece exista un singur verificator, un singur set de cod și un singur operator de infrastructură de compromis.

CCIP funcționează fără un incident de pierdere de valoare dezvăluit public de la lansare.

Ce urmează

LayerZero a promis 10.000 ETH pentru fondul de recuperare DeFi United săptămâna trecută. Consiliul de Securitate al Arbitrum a înghețat 30.766 ETH din portofelele atacatorului.

Statutul juridic al acestor fonduri rămâne contestat după ce reclamanți din SUA cu hotărâri judecătorești legate de terorism împotriva Coreei de Nord au încercat să le atașeze ca proprietate RPDC la începutul acestei luni.

Pentru Kelp, migrarea la CCIP este răspunsul structural. Pentru LayerZero, migrarea forțată multi-DVN în aproximativ jumătate din baza sa de aplicații este ceea ce urmează după cel mai grav exploit DeFi din 2026 până în prezent.

Dacă citești acest lucru, ești deja în avantaj. Rămâi acolo cu newsletter-ul nostru.

Poate îți place și

Prognoză Bazată pe Dovezi a unui Viitor ETF BlackRock XRP

Cum să câștigi randament DeFi susținut de aur în 2026