Użytkownicy MetaMask celem fałszywego phishingu 2FA kradnącego frazy seed

Użytkownicy MetaMask są narażeni na nowe oszustwo phishingowe „weryfikacji 2FA", które pod pozorem poprawy bezpieczeństwa kradnie ich frazę seed.

- Użytkownicy MetaMask są celem kampanii phishingowej obejmującej fałszywy proces weryfikacji 2FA.

- Nowa kampania następuje po wielkoskalowym exploicie portfela i incydencie z rozszerzeniem Chrome Trust Wallet.

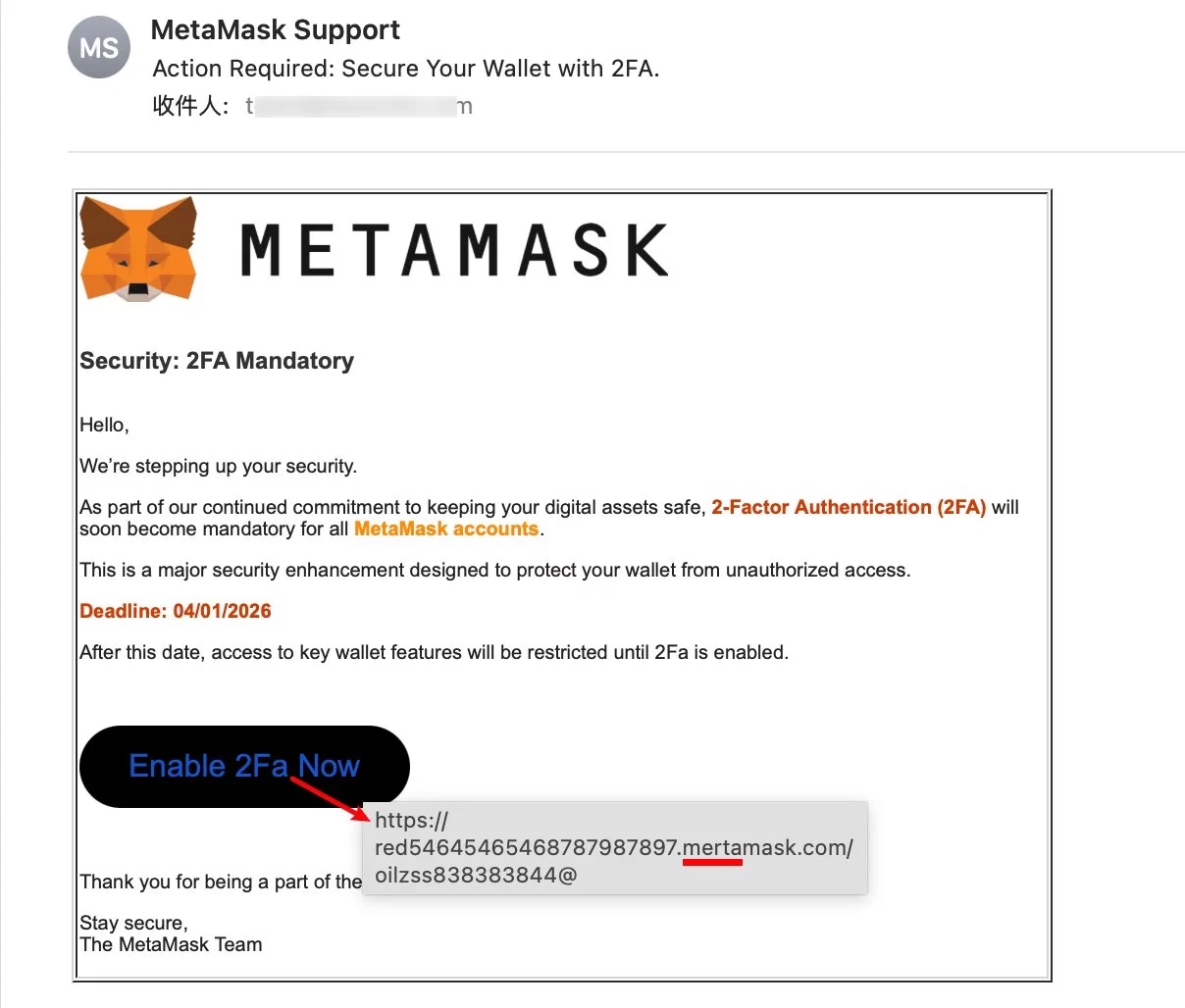

Według firmy zajmującej się bezpieczeństwem blockchain SlowMist, użytkownicy MetaMask otrzymują sfałszowany e-mail, który tworzy fałszywe poczucie pilności, zachęcając ich do włączenia uwierzytelniania dwuskładnikowego. Wiadomość jest oznaczona marką MetaMask i na pierwszy rzut oka wydaje się przekonująca. (Zobacz poniżej.)

Co istotne, złośliwe powiadomienie zawiera również licznik czasu, co zwiększa presję na użytkownika i próbuje wymusić szybką odpowiedź.

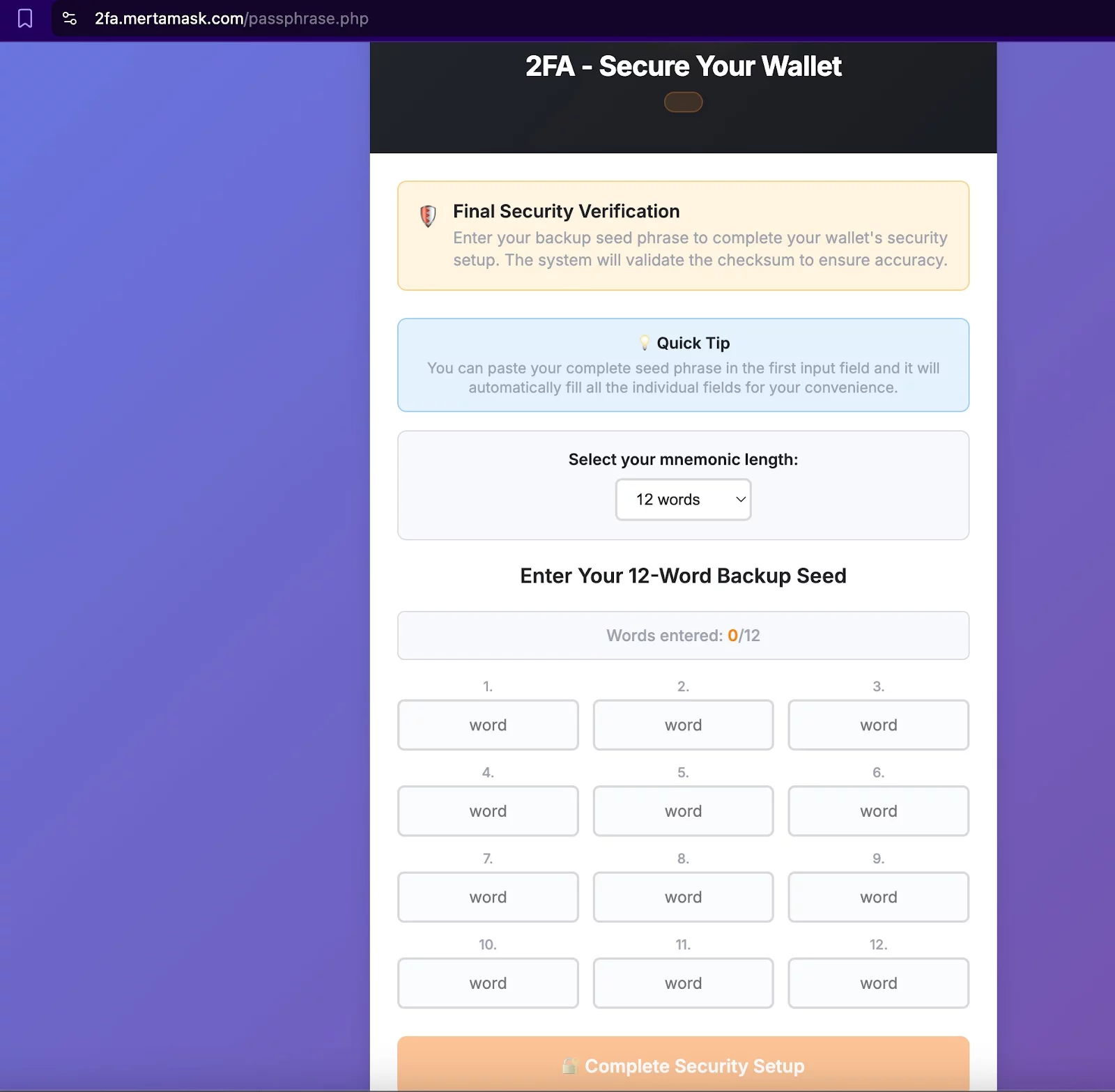

Po kliknięciu przycisku „Włącz 2FA teraz" użytkownicy są przekierowywani na fałszywą stronę hostowaną przez atakującego. Jednak w rzeczywistości cały proces jest oszustwem. Głównym celem jest nakłonienie użytkowników MetaMask do wprowadzenia ich frazy mnemonicznej, którą atakujący mogą wykorzystać do uzyskania dostępu i transferu środków z ich portfeli. (Zobacz poniżej.)

Choć na pierwszy rzut oka mniej ostrożny użytkownik może paść ofiarą tego schematu, sfałszowany e-mail zawiera kilka wskazówek, które mogą pomóc użytkownikom wykryć oszustwo.

Na przykład takie wiadomości phishingowe często zawierają subtelne literówki lub niespójności w projekcie, które mogą ujawnić ich prawdziwą naturę. W tym przypadku adres URL, na który zostali przekierowani użytkownicy MetaMask, był zapisany jako „mertamask" zamiast „metamask". W niektórych przypadkach te e-maile są również wysyłane z całkowicie niepowiązanych kont e-mail lub z adresów korzystających z publicznych domen, takich jak Gmail. (Zobacz poniżej.)

Wreszcie, ważne jest, aby pamiętać, że MetaMask nie wysyła niezamówionych e-maili z prośbą o weryfikację kont lub wykonanie aktualizacji bezpieczeństwa. Wszelkie takie żądania są zazwyczaj oszustwami.

Najnowsze kampanie phishingowe wymierzone w użytkowników kryptowalut

Pod koniec ubiegłego tygodnia badacz cyberbezpieczeństwa Vladimir S. zgłosił podobną kampanię, która promowała fałszywą aktualizację aplikacji MetaMask. Uważa się, że jest ona powiązana z trwającym exploitem opróżniającym portfele.

Według śledczego on-chain ZachXBT, incydent spowodował straty poniżej 2000 dolarów na portfel, ale dotknął szeroki zakres użytkowników w kilku sieciach kompatybilnych z EVM. Jednak nie potwierdzono, czy te dwie kampanie są definitywnie powiązane.

Incydent był również powiązany z hackiem Trust Wallet, który miał miejsce w Boże Narodzenie, gdzie straty osiągnęły około 7 milionów dolarów.

Atakującemu udało się uzyskać dostęp do kodu źródłowego rozszerzenia przeglądarki portfela i przesłać złośliwą wersję rozszerzenia do Chrome Web Store. Trust Wallet zobowiązał się zrekompensować wszystkim użytkownikom dotkniętym incydentem.

Oddzielnie, użytkownicy Cardano zostali również ostrzeżeni przed innym trwającym atakiem, który rozpowszechniał e-maile promujące oszukańczą aplikację Eternl Desktop.

Pomimo tego, że wszystkie te wydarzenia miały miejsce w ciągu niecałych dwóch tygodni, niedawny raport Scam Sniffer wykazał, że całkowite straty z kampanii phishingowych kryptowalut spadły niemal o 88% w 2025 roku w porównaniu z poprzednim rokiem.

Możesz także polubić

Biały Dom błaga media MAGA, by naciskały na GOP w sprawie zablokowanego projektu ustawy Trumpa i zapewniły mu „wygraną"

Ouinex pozyskuje 9 mln USD od traderów i otwiera launchpad