Campagne de fausse application "Red Alert" : Leçons CX tirées de l'exploitation de malwares en période de crise

Quand la panique devient une charge utile : Ce que les leaders CX doivent apprendre de la fausse campagne d'application "Red Alert"

Imaginez ceci.

Votre téléphone vibre à 2 h 17.

Un message prétend être une mise à jour urgente d'une application d'urgence vitale.

Vous cliquez. Vous installez. De plus, vous faites confiance.

Maintenant, imaginez vos clients faisant de même.

C'est l'histoire réelle derrière la dernière menace découverte par . L'entreprise a identifié une campagne Android malveillante diffusant une fausse version de l'application d'urgence « Red Alert » d'Israël. L'application légitime est exploitée par . La fausse version l'imite de manière convaincante.

Le résultat ? Données SMS volées, listes de contacts et informations de localisation précises. Tout cela récolté sous couvert d'urgence et de sécurité publique.

Pour les leaders CX et EX, ce n'est pas seulement un titre de cybersécurité. C'est une masterclass en rupture de confiance, fragmentation du parcours et exploitation de crise.

Décortiquons ce qui s'est passé et ce que cela signifie pour la stratégie d'expérience client.

Que s'est-il passé dans la fausse campagne d'application « Red Alert » ?

En bref : les attaquants ont exploité l'urgence liée à la crise pour distribuer une application Android trojanisée via la falsification de SMS.

Selon le rapport de renseignement sur les menaces de CloudSEK, les attaquants ont distribué un faux APK qui imitait l'application officielle d'alerte d'urgence « Red Alert » d'Israël. La campagne a émergé au milieu du conflit israélo-iranien en cours, lorsque la demande publique d'alertes en temps réel a grimpé.

L'application malveillante :

- A répliqué fidèlement l'interface utilisateur de l'application légitime

- A demandé des autorisations à haut risque lors de l'intégration

- A récolté les données SMS, les contacts et la localisation précise

- A exfiltré les données vers une infrastructure contrôlée par les attaquants

Elle a même continué à fournir des fonctionnalités de type alerte pour maintenir la crédibilité.

Ce détail est crucial.

Le malware n'a pas simplement attaqué. Il a maintenu l'illusion de valeur.

Pourquoi les leaders CX et EX devraient-ils s'en soucier ?

Parce que cette campagne transforme en armes les piliers mêmes de l'expérience client moderne : la confiance, l'urgence et la dépendance numérique.

Les écosystèmes CX d'aujourd'hui reposent sur :

- Les notifications en temps réel

- L'engagement basé sur SMS

- Les parcours pilotés par application

- Les plateformes de communication de crise

Les attaquants ont exploité les quatre.

Si votre organisation opère dans la fintech, la santé, les télécommunications, les services publics ou le commerce de détail, vous utilisez des mécanismes d'engagement similaires. Vos clients sont formés pour répondre rapidement aux alertes.

La différence entre l'engagement et l'exploitation est désormais extrêmement mince.

Comment l'attaque a-t-elle techniquement fonctionné ?

Le malware a utilisé des techniques d'évasion avancées pour contourner les contrôles de sécurité de base.

L'analyse technique de CloudSEK a identifié :

- Falsification de signature

- Falsification d'installateur

- Obfuscation basée sur la réflexion

- Chargement de charge utile multi-étapes

Une fois active, l'application a récolté des données sensibles et les a envoyées à des points de terminaison tels que api[.]ra-backup[.]com/analytics/submit.php.

Dans un environnement de conflit, cela a des implications au-delà de la fraude.

Les données de localisation pourraient cartographier l'activité des abris.

L'interception de SMS pourrait exposer des messages opérationnels.

Les listes de contacts pourraient permettre des vagues de phishing ciblées.

Cela devient un risque de sécurité physique, pas seulement un compromis numérique.

Comme l'a déclaré Shobhit Mishra, chercheur en renseignement sur les menaces chez CloudSEK :

Cette déclaration devrait résonner profondément avec les leaders CX.

Qu'est-ce que l'exploitation de crise et pourquoi les équipes CX doivent-elles la comprendre ?

L'exploitation de crise est l'utilisation stratégique de la peur et de l'urgence pour manipuler le comportement numérique à grande échelle.

Les clients modernes vivent à l'intérieur d'écosystèmes de notifications. En cas d'urgence, ils suspendent leur scepticisme. Ils agissent rapidement. Ils font confiance aux signaux d'autorité.

Les attaquants le savent.

Pour les équipes CX, les moments de crise créent trois vulnérabilités :

- Accélération de la prise de décision

- Réduction du comportement de vérification

- Dépendance accrue aux points de contact numériques

Vos cartes de parcours tiennent rarement compte de l'interception malveillante de la confiance.

Elles devraient.

Comment cela se connecte-t-il à la fragmentation du parcours ?

La fragmentation du parcours se produit lorsque les clients se déplacent sur différents canaux sans vérification ou contexte cohérent.

Cette campagne a exploité la fragmentation de trois manières :

1. Le SMS comme point d'entrée

Les attaquants ont utilisé des messages SMS falsifiés pour encourager l'installation. Le SMS reste l'un des canaux les plus fiables au monde.

Pourtant, de nombreux leaders CX traitent le SMS comme un pur outil d'engagement, et non comme une surface de sécurité.

2. Parcours d'applications chargées latéralement

L'APK malveillant a été distribué en dehors des magasins d'applications officiels. De nombreuses organisations ne sensibilisent pas les clients aux risques du chargement latéral.

Si vos clients installent des mises à jour à partir de liens, vous avez une faille de vulnérabilité.

3. Aveuglement aux autorisations lors de l'intégration

La fausse application demandait agressivement des autorisations. La version légitime ne le faisait pas.

Pourtant, la plupart des utilisateurs ne comparent pas les portées d'autorisation. Ils cliquent sur « Autoriser ».

C'est un défi de conception UX et de littératie numérique.

Quels schémas stratégiques cela révèle-t-il ?

Les conclusions de CloudSEK soulignent un schéma plus large : les attaquants transforment de plus en plus en armes les crises du monde réel et les institutions de confiance.

Ce schéma comprend :

- L'usurpation d'identité de plateformes de sécurité publique

- L'exploitation de tensions géopolitiques

- L'exploitation de canaux de notification à haut volume

- L'intégration de malwares dans des applications d'apparence fonctionnelle

C'est de l'ingénierie émotionnelle à grande échelle.

La stratégie CX doit désormais intégrer une pensée antagoniste.

Quel cadre les leaders CX peuvent-ils utiliser pour construire la résilience numérique ?

Voici un cadre pratique pour l'alignement de la sécurité axée sur l'expérience.

Le modèle TRUST-LENS

T – Modélisation des menaces dans les parcours

Cartographiez où les attaquants pourraient usurper l'identité de votre marque.

R – Gouvernance des canaux en temps réel

Auditez les flux SMS, e-mail, push et WhatsApp pour les risques de falsification.

U – Incitations à l'éducation des utilisateurs

Intégrez des micro-textes qui enseignent un comportement de téléchargement sûr.

S – Application de la distribution uniquement en magasin

Découragez le chargement latéral via la conception d'application et la messagerie.

T – Transparence pendant les crises

Communiquez clairement les canaux officiels pendant les périodes à haut risque.

L – Privilège minimum par défaut

Limitez agressivement les autorisations d'application.

E – Intégration de renseignements externes

Associez-vous à des plateformes de menaces prédictives comme CloudSEK.

N – Normes d'authentification des notifications

Adoptez la vérification cryptographique et les marqueurs de confiance visibles.

S – Conseil de gouvernance Sécurité-CX

Brisez les silos entre sécurité, CX, produit et communications.

Ce modèle aligne la conception d'expérience avec le renseignement sur les menaces proactif.

Quels sont les pièges courants que les équipes CX doivent éviter ?

Piège 1 : Traiter la sécurité comme un problème informatique

La sécurité est une question de confiance. La confiance est une question CX.

Piège 2 : Surcharger les utilisateurs d'autorisations

Chaque demande d'autorisation érode la crédibilité.

Piège 3 : Ignorer les playbooks de crise

Les moments de crise amplifient les taux de réussite des attaques.

Piège 4 : Pas de flux de menaces en temps réel

Sans intelligence prédictive, votre feuille de route CX est en retard sur les attaquants.

Informations clés pour les leaders CX et EX

- L'urgence est un multiplicateur de vulnérabilité.

- Les attaques d'usurpation d'identité imitent désormais la valeur fonctionnelle.

- Le vol de données de localisation peut devenir un risque physique.

- Les communications de crise nécessitent une conception renforcée.

- Les équipes cloisonnées créent des angles morts que les attaquants exploitent.

La posture de sécurité définit désormais la perception de la marque.

Comment les organisations devraient-elles opérationnaliser cela ?

Passez des alertes réactives à la gouvernance prédictive.

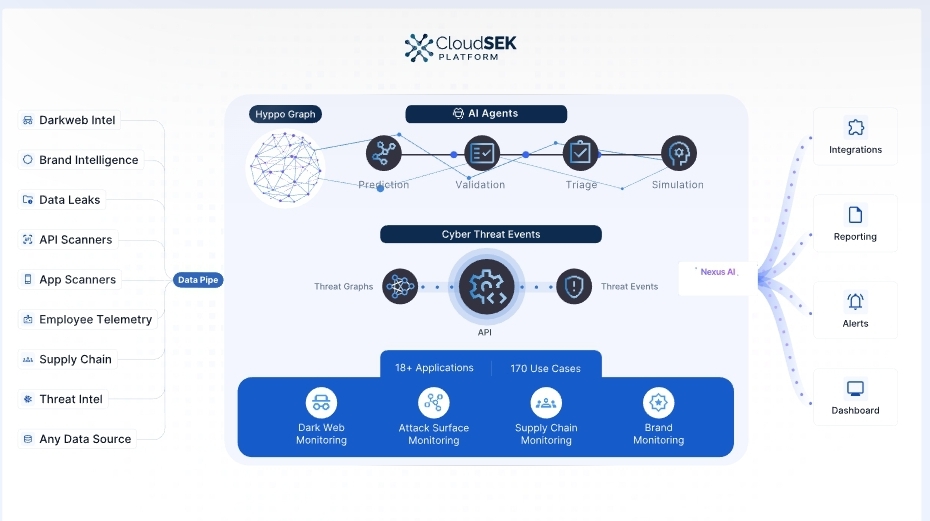

CloudSEK se positionne comme une plateforme prédictive de renseignement sur les cybermenaces. Son modèle SaaS natif du cloud cartographie en permanence les empreintes numériques et identifie les chemins d'attaque émergents.

Pour les leaders CX, cela signifie :

- Intégrer le renseignement sur les menaces dans l'analyse du parcours

- Surveiller les discussions sur le dark web autour de l'usurpation d'identité de marque

- Suivre les domaines falsifiés et les variantes APK

- Bloquer de manière proactive les indicateurs de compromission

Les métriques d'expérience numérique doivent désormais inclure des indicateurs de risque de confiance.

FAQ : Ce que les leaders CX demandent

Comment les équipes CX peuvent-elles détecter les risques d'usurpation d'identité tôt ?

Associez-vous à des fournisseurs de renseignements sur les menaces et surveillez les domaines falsifiés, les variantes APK et les tendances de phishing par SMS.

Pourquoi les applications d'urgence sont-elles particulièrement attrayantes pour les attaquants ?

Elles créent de l'urgence, réduisent le scepticisme et justifient des autorisations à haut risque.

Les équipes CX devraient-elles assumer l'éducation à la sécurité des clients ?

Oui. La littératie en matière de sécurité améliore la qualité de l'expérience et la confiance dans la marque.

Comment réduire le risque de chargement latéral ?

Ne promouvez que les liens officiels des magasins d'applications. Ajoutez des avertissements dans l'application concernant les mises à jour non officielles.

L'intelligence prédictive peut-elle améliorer les résultats CX ?

Oui. Elle réduit l'attrition liée aux violations et préserve le capital confiance.

Points d'action pour les professionnels CX

- Cartographiez les scénarios de crise à haut risque dans votre architecture de parcours.

- Auditez tous les flux SMS et de notifications push pour l'exposition à la falsification.

- Alignez les leaders de la sécurité et de CX dans un forum de gouvernance mensuel.

- Intégrez la messagerie de transparence des autorisations dans l'UX d'intégration.

- Promouvez agressivement les canaux de distribution officiels pendant les périodes de crise.

- Adoptez la surveillance du renseignement sur les menaces prédictives pour l'usurpation d'identité de marque.

- Suivez les métriques de confiance aux côtés du NPS et du CSAT.

- Créez des playbooks de communication spécifiques aux crises avec des signatures numériques vérifiées.

La fausse campagne « Red Alert » n'est pas seulement une nouvelle sur les malwares.

C'est un avertissement sur l'avenir de la confiance numérique.

Dans un monde où la panique devient charge utile, les leaders CX doivent concevoir non seulement pour le plaisir, mais pour la défense.

Parce que lorsque les clients cliquent par peur, votre marque en porte les conséquences.

L'article Fausse campagne d'application « Red Alert » : Leçons CX de l'exploitation de malware en situation de crise est apparu en premier sur CX Quest.

Vous aimerez peut-être aussi

Payward, lié à Kraken, ouvre l'accès aux IPO américaines tokenisées aux investisseurs particuliers

L'OFAC américain sanctionne Nobitex en Iran, renforçant la conformité crypto