Северокорейские хакеры используют блокчейн в новой кампании 'EtherHiding'

Новая киберугроза появляется из Северной Кореи, поскольку поддерживаемые государством хакеры экспериментируют с внедрением вредоносного кода непосредственно в блокчейн сети.

Группа анализа угроз Google (GTIG) сообщила 17 октября, что техника, называемая EtherHiding, знаменует новую эволюцию в том, как хакеры скрывают, распространяют и контролируют вредоносное ПО в децентрализованных системах.

Что такое EtherHiding?

GTIG объяснила, что EtherHiding позволяет злоумышленникам использовать смарт-контракты и публичные блокчейны, такие как блокчейн Ethereum и BNB Smart Chain, для хранения вредоносных нагрузок.

Как только фрагмент кода загружается в эти технологии распределенного реестра, удалить или заблокировать его становится практически невозможно из-за их неизменяемости.

На практике хакеры компрометируют легитимные сайты WordPress, часто используя незакрытые уязвимости или украденные учетные данные.

После получения доступа они вставляют несколько строк JavaScript — известных как "загрузчик" — в код веб-сайта. Когда посетитель открывает зараженную страницу, загрузчик тихо подключается к блокчейну и извлекает вредоносное ПО с удаленного сервера.

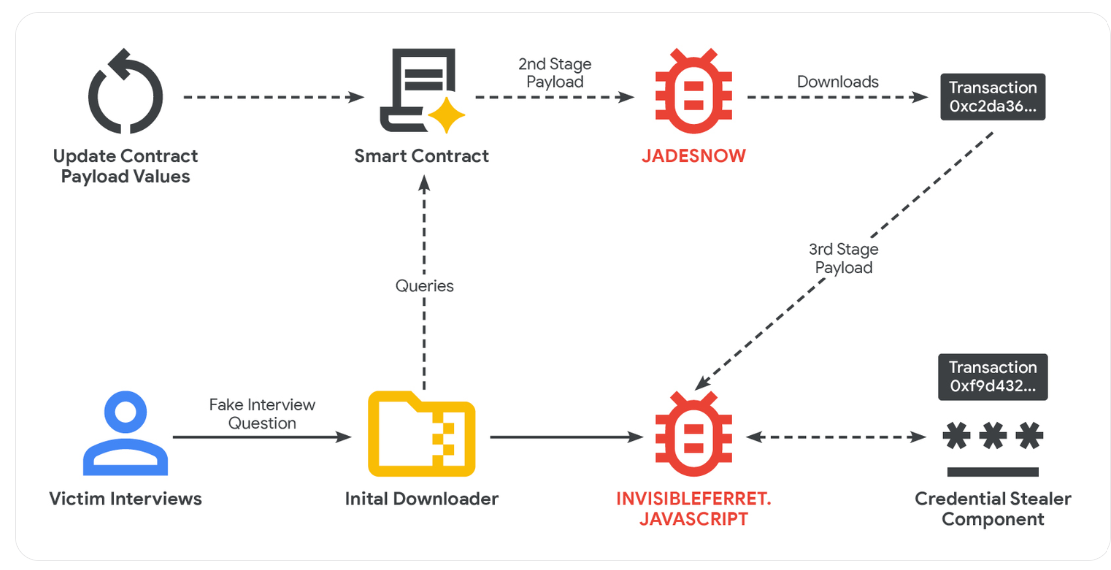

EtherHiding на BNB Chain и Ethereum. Источник: Google Threat Intelligence Group

EtherHiding на BNB Chain и Ethereum. Источник: Google Threat Intelligence Group

GTIG отметила, что эта атака часто не оставляет видимых следов транзакций и требует мало или вообще не требует комиссий, поскольку происходит вне цепи. По сути, это позволяет злоумышленникам действовать незаметно.

Примечательно, что GTIG отследила первый случай использования EtherHiding в сентябре 2023 года, когда он появился в кампании, известной как CLEARFAKE, которая обманывала пользователей поддельными запросами на обновление браузера.

Как предотвратить атаку

Исследователи кибербезопасности говорят, что эта тактика сигнализирует о смене цифровой стратегии Северной Кореи от простого воровства криптовалюты к использованию самого блокчейна в качестве скрытого оружия.

Джон Скотт-Рейлтон, старший исследователь Citizen Lab, описал EtherHiding как "эксперимент на ранней стадии". Он предупредил, что сочетание его с управляемой ИИ автоматизацией может сделать будущие атаки гораздо труднее обнаруживаемыми.

Этот новый вектор атаки может иметь серьезные последствия для криптоиндустрии, учитывая, что северокорейские злоумышленники значительно плодовиты.

Данные TRM Labs показывают, что связанные с Северной Кореей группы уже украли более 1,5 миллиарда $ в криптоактивах только в этом году. Следователи полагают, что эти средства помогают финансировать военные программы Пхеньяна и усилия по обходу международных санкций.

Учитывая это, GTIG рекомендовала пользователям криптовалют снизить свой риск, блокируя подозрительные загрузки и ограничивая несанкционированные веб-скрипты. Группа также призвала исследователей безопасности идентифицировать и маркировать вредоносный код, встроенный в блокчейн сети.

Вам также может быть интересно

Почему AI не может полноценно участвовать в разработке на С++

Как я создала локального AI-ассистента для системного аналитика: от Telegram-бота до полноценного помощника (часть 1)