Spending $75 million on a network attack for only $100,000 in profit? A look back at the Monero and Qubic 51% attack and defense battle

Source: PANews

Original link:https://www.panewslab.com/en/articles/771060bd-9b08-441e-8455-c89bf2c02323

If the cryptocurrency world is never short of dramatic stories, this time, the protagonist has changed to Monero.

This wasn't a sudden attack; rather, it was a carefully planned hash rate showdown, announced a month in advance. The attackers even announced their intention to challenge the Monero network between August 2nd and 31st. Their goal was a rare achievement in the blockchain world: controlling 51% of the hash rate of a privacy coin network with a market capitalization exceeding $5 billion.

Today, the attackers claim to have achieved that goal.

This was a long-planned attack.

As we all know, in a blockchain network, all transactions must be verified by miners, a process known as mining. The computing power of a miner is called hashrate. The higher the hashrate, the greater the chance of mining a new block and receiving rewards.

The same is true for Monero.

But compared to other currencies, Monero has a design that prevents large mining pools from doing evil - it does not support dedicated mining machines (ASICs) and can only be mined using the CPU or GPU of an ordinary computer. The original intention of this rule is to prevent all miners from gathering in the same large mining pool. In this way, in theory, anyone can use their own computer to participate in mining, and the network will be fairer and more decentralized.

However, this mechanism also has an idealized attack method, which is to rent or mobilize a large number of ordinary servers (such as cloud computing resources, idle PCs, and mining computers) in a short period of time. This is exactly how the attacker achieved this.

Let’s look at this long-planned attacker, called Qubic.

The operation was initiated by Qubic, an independent blockchain project not specifically designed to attack Monero. Led by IOTA co-founder and veteran crypto developer Sergey Ivancheglo (nicknamed "Come-From-Beyond"), Qubic utilizes a "Useful Proof of Work" (UPoW) mechanism, allowing miners to use their computing power not only to solve mathematical problems but also to train its artificial intelligence system, Aigarth. This achieves two goals at once.

So why is it associated with Monero and launching a computing power "war" against it?

In essence, this was an "economic demonstration" of Qubic's UPoW model. Starting in May 2025, by dedicating its network's computing power to CPU mining of Monero, it successfully attracted a large number of miners, who could earn both Monero and $QUBIC tokens through mining alone. The Monero mined by miners would be sold for stablecoins, which would then be used to buy back and burn Qubic coins, creating a self-reinforcing economic cycle.

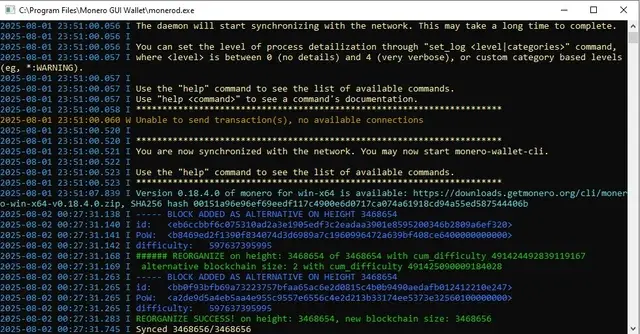

After Qubic announced its "challenge" of the Monero network from August 2nd to 31st, some Monero community members began monitoring the chain around the clock. One person, on Reddit, stated that they were watching every block, particularly watching for orphan blocks (discarded blocks). Initially, everything was normal, but one early morning, they noticed a chain reorg. Chain reorgs are not uncommon on the Monero network; for example, when two miners simultaneously mine a block, the system selects one and discards the other. However, the timing of this event was suspicious, seemingly related to Qubic testing its ability to insert alternative blocks and fork the blockchain. Although the alternative block was ultimately rejected, it did indicate that Qubic was experimenting.

Monero Block StatusThe monitor also discovered that Monero, which is supposed to produce a block every two minutes, had recently seen a significant increase in block generation, suggesting the network was experiencing signs of potential attack pressure. This convinced him that Qubic was indeed engaging in some kind of interference. Another participant noted that the only orphan block that occurred occurred 12 hours before Qubic publicly announced its planned attack.

Regarding hash rate data, the community also observed that Qubic stopped reporting its hash rate to public mining pool statistics websites in early August, preventing the outside world from directly observing its true mining capacity. Some speculated that this may be an attempt to conceal peak hash rate data and create a sense of opacity while simultaneously displaying more favorable figures through a self-controlled website. Monero core team members analyzed that their hash rate is not constant, but rather fluctuates regularly between peaks and troughs. This "on-off" pattern is more threatening than stable mining.

The result of Qubic's premeditated attack, intended as a show of strength, was that between May and July, Qubic controlled nearly 40% of the Monero network's hash rate. By August, Qubic claimed to have reached 52.72%, surpassing the 51% control threshold—meaning it could technically reorganize the chain, perform double-spend attacks, or censor transactions. Qubic claimed this was intended to simulate potential attacks on the Monero network and identify security vulnerabilities as early as possible.

Is Qubic actually bluffing?

Did Qubic really succeed in carrying out a 51% attack? Many people are still skeptical about this, believing that it was just a deliberate marketing scam.

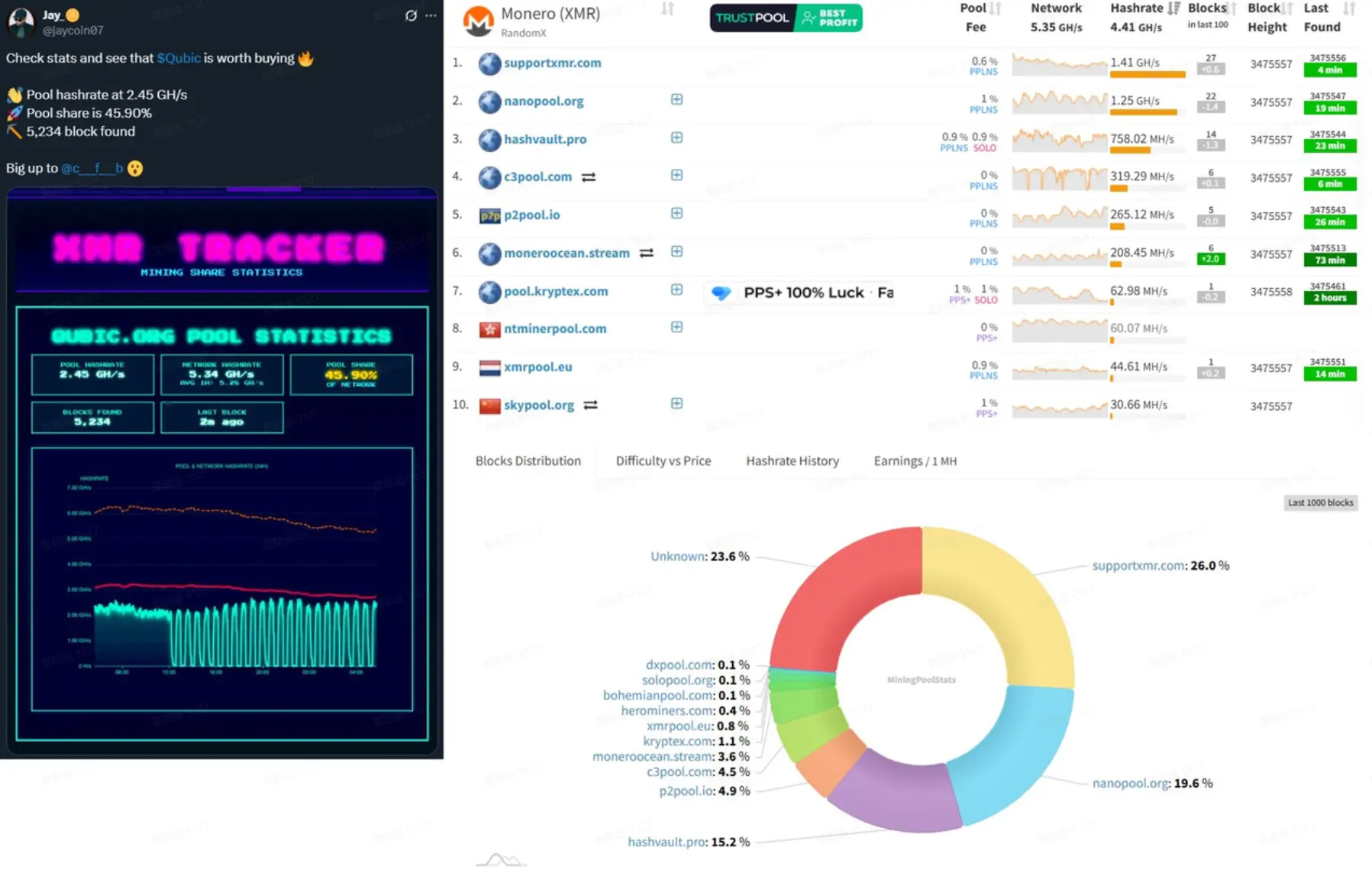

@VictorMoneroXMR raised this question with the following screenshot. While other Monero mining pools display a combined hashrate of 4.41 GH/s and a network-wide hashrate of 5.35 GH/s, Qubic's dashboard shows it as having a hashrate of 2.45 GH/s, given the same network-wide hashrate. This data clearly doesn't match, and it's possible that Qubic's dashboard doesn't include its own hashrate in the overall network hashrate. If we adjust for this assumption, Qubic's hashrate actually only accounts for around 30% of the total.

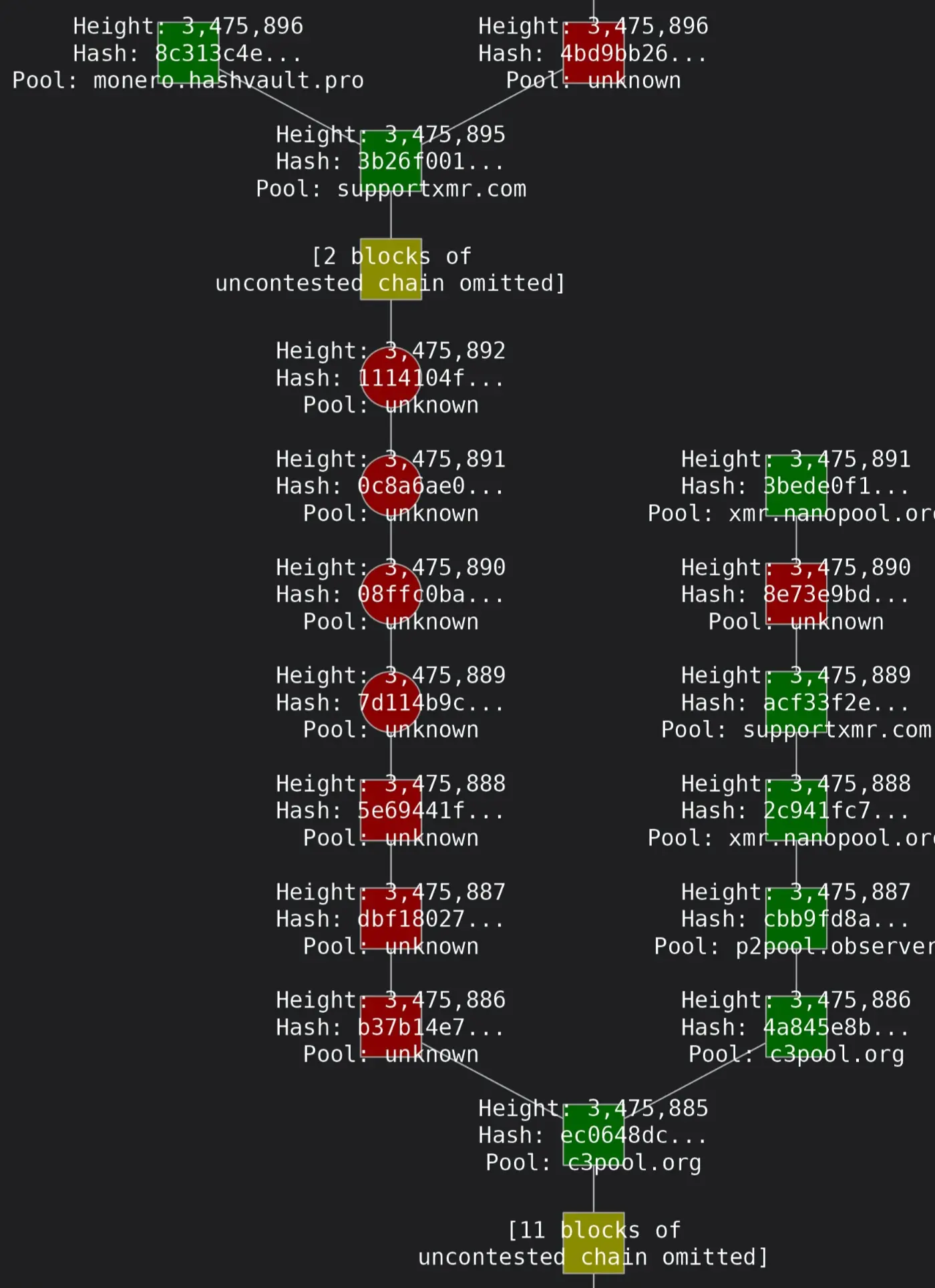

In addition to the data doubts, the most direct on-chain evidence at present is that Monero has experienced a block reorganization of 6 consecutive blocks, but this cannot 100% confirm that Qubit has the ability to launch a 51% attack.

This is also confirmed in the Monero Reddit community's real-time monitoring of blocks.

Throughout the Qubic challenge, the community saw no sustained, significant increase in orphaned blocks or chain reorganizations, with only one suspected reorg occurring, where the replacement block was rejected. Core developers and the community observed periods where Qubic approached or even slightly exceeded 50% of the hash rate (Qubic claims to have reached 52.72%). Even if Qubic surpassed 51% for a short period of time, if it lasted only a few minutes or a few blocks, it likely wouldn't be an effective attack.

In other words, there is currently no evidence that they can maintain a stable level above 51% long enough to launch a successful attack.

The current consensus in the Monero community is that Qubic may have briefly surpassed 51%, but this wasn't a significant attack, and was more of a demonstration of computing power and psychological warfare. The attackers may display exaggerated screenshots of their share on their website to create the impression of network control.

A losing business where you spend 75 million to make 100,000?

The cost of Qubic attacks has also sparked a lot of discussion on social platforms.

Analysts within the Monero community generally agree that maintaining the current level of computing power controlled by Qubic is extremely costly. Based on the current network difficulty, the daily block reward for the Monero network is worth approximately $150,000. For an attacker to consistently control over 50% of the network's computing power, they would need to produce half or more of the network's total blocks daily, which would incur staggering hardware, electricity, and operational costs.

According to estimates by Yu Xian, founder of the security company SlowMist, an attack of this scale could cost as much as $75 million per day, a figure that is almost impossible to recoup through pure speculative mining.

Because this figure is so astronomical, let's analyze it from other angles. First, let's look at Crypto51, a website dedicated to estimating the cost of a 51% attack on various PoW coins. It provides hourly computing power rental costs for some major and small- to mid-cap coins. For example, Ethereum Classic (market cap of several hundred million US dollars): approximately $11,563 per hour; Litecoin: approximately $131,413 per hour.

While Crypto51 does not have specific data for Monero, it can be seen that the cost of attacking even medium-sized PoW networks is generally well below the tens of millions of dollars per day.

Based on a Reddit discussion, a community member attempted to estimate the cost of a CPU-based PoW attack (such as Monero) using the following method: Assuming the use of an AMD Threadripper 3990X (with a performance of approximately 64 KH/s), achieving 51% of the network would require approximately 44,302 such CPUs. The equipment purchase cost alone would be approximately $220 million (44,302 × $5,000). If other hardware costs, site rental, and electricity are factored in, an additional tens of millions of dollars would be required. Electricity costs are estimated to be approximately $100,000 per day.

So with a $75 million attack cost per day, how much profit can Qubic make?

Under Monero's current tail issuance rules, block times are approximately 2 minutes, and the reward per block is fixed at 0.6 XMR. If Qubic controls more than 51% of the hash rate, it means they have the ability to mine all Monero blocks each day, which is approximately 432 XMR.

At the time of writing, the price of Monero is approximately $246. At this price, if Qubit monopolized all Monero output for a day, it would only make a profit of approximately $106,000.

According to Qubic's official "Epoch 172 Report," Qubic distributes its mined Monero coin in a 50-50 split: half is used to buy back and burn $QUBIC, and the other half is used to incentivize miners. However, miners are still paid in $QUBIC.

In other words, $QUBIC, with a market capitalization of less than $300 million, has the power to monopolize the production of Monero, with a market capitalization of nearly $4.6 billion. Theoretically, they could go all out and destroy $53,000 worth of $QUBIC per day, or $1.509 million worth of $QUBIC per month. This is truly insane.

Monero's counterattack: a battle that continues unfinished

Therefore, it's widely believed that Qubic's motivation isn't simply to profit from mining Monero directly, but rather to support its operations through a combined "hash power + token" economic model. Qubic doesn't pay miners directly in fiat currency, but instead rewards them with its own token, $QUBIC, and artificially maintains the token's secondary market price. Once the price stabilizes or even rises, the relatively low token issuance cost can be exchanged for massive real-world hash power. The core of this approach is that the rewards miners receive from mining Monero in the Qubic mining pool are converted into Qubic tokens. If the token price remains high, miners' nominal returns are substantial, naturally attracting them.

In terms of profit model, Qubic itself does not necessarily rely on Monero's block rewards to make money. Instead, it uses this event to create buzz for its token, increase trading volume and price, and thus bring in more speculative buying.

This massive mining operation can continue as long as the Qubic coin's market capitalization and liquidity remain sufficient to pay miners. However, this model is built on a highly fragile foundation of confidence: if miners feel the price of Qubic coin is unsustainable, they will sell en masse in exchange for more stable assets, triggering a price crash and a stampede to see who gets out first.

This is a naked and overbearing "siphoning" of computing power, which naturally caused strong dissatisfaction and counterattacks from the Monero community.

Interestingly, during the Qubic attack on Monero, it also suffered an anonymous attack.

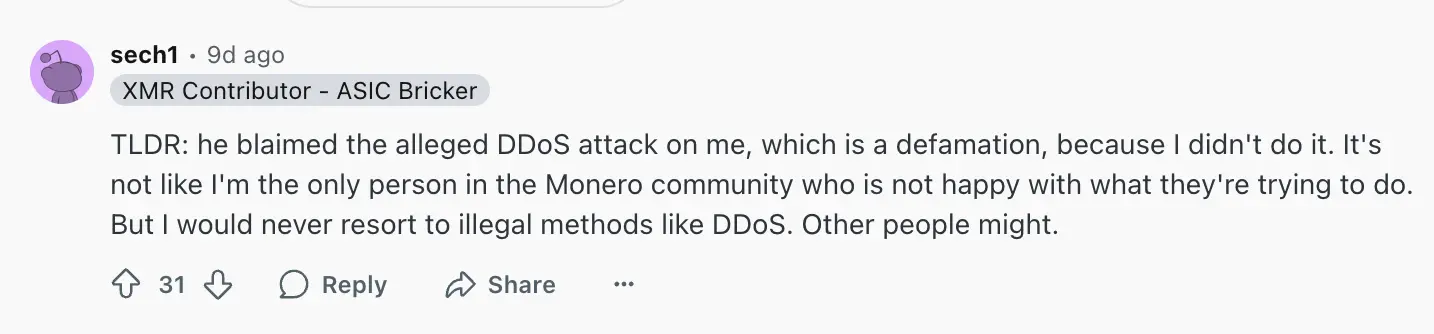

According to Qubic founder Sergey Ivancheglo (nicknamed Come-From-Beyond), their mining pool experienced a DDoS attack (distributed denial of service) during this period. Qubic's data shows that their mining pool's computing power dropped from approximately 2.6 GH/s to 0.8 GH/s, a drop of over 70%. He believes this was a deliberate attempt to disrupt their computing power through a network attack.

Sergey Ivancheglo, founder of the attacker Qubic, said he was also attackedIn his accusations, Ivancheglo even singled out Sergei Chernykh (nicknamed sech1), the lead developer of the Monero mining software XMRig, as the mastermind behind the attack. However, sech1 quickly responded, explicitly denying any involvement in the illegal attack: "I'm not the only one in the Monero community who is unhappy with Qubic's actions. But I would never resort to illegal tactics like DDoS attacks. Others might."

The lead developer of XMRig, the Monero mining software, said, "I'm not the only one in the Monero community who is unhappy with Qubic's approach."

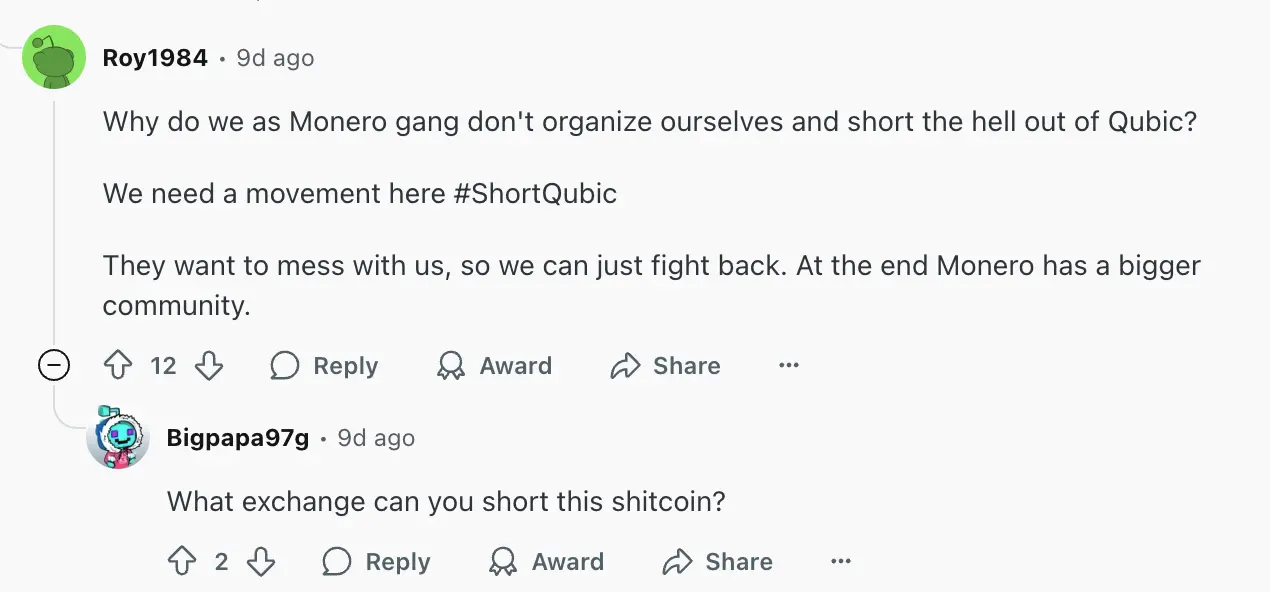

At the same time, there seems to be discussion within the Monero community that all Monero users should organize and completely eliminate Qubic:

"We need a #ShortQubic movement. They want to provoke us, and we can only fight back. After all, Monero's community is larger." "Where can we short Qubic? Why don't we collectively short Qubic Coin, even with leverage? That would completely stifle miners' enthusiasm."

Monero community discusses how to fight backWhat’s even more interesting is that some Monero community members pointed out that Qubic’s attack on Monero may have ideological reasons.

The Qubic website lists numerous team members, most of whom use pseudonyms. Only two use their real names: Qubic founder Sergey Ivancheglo, mentioned above, and Qubic scientist David Vivancos, a longtime advocate of human-machine integration. David Vivancos has been described as a "technocrat" who believes in a model of social governance driven by technical experts and data. This philosophy has been criticized as contradicting Monero's principles of decentralization, privacy, and community autonomy, and even smearing dystopian overtones.

This offensive and defensive battle isn't over yet, and the psychological warfare continues. Will the Monero community counter Qubic through technological, financial, or public opinion means? And how long can Qubic's "hash power siphoning" last? BlockBeats will continue to monitor this situation.

Potrebbe anche piacerti

Bitwise to Use BHYP Fees to Add HYPE to Balance Sheet

The $55 Oil Trade Is Still on the Table, but Brent’s Chart Has Conditions